|

Вы уверены, что строка верна? config vlan v2 add untagged 9-16 Как в таком случае пользователи v2 получат доступ к разделяемым ресурсам? По-моему, должно быть config vlan v2 add untagged 9-24 |

Функции обеспечения безопасности и ограничения доступа к сети

Функции защиты ЦПУ коммутатора

При возникновении в сети многоадресных или широковещательных штормов, вызванных неправильной настройкой оборудования или сетевыми атаками, может возникнуть проблема, связанная с перегрузкой ЦПУ коммутатора и его недоступностью для выполнения важных сетевых задач. В коммутаторах D-Link реализованы функции Safeguard Engine и CPU Interface Filtering, обеспечивающие защиту ЦПУ от обработки нежелательных кадров и повышающие общую отказоустойчивость и доступность сети.

Функция Safeguard Engine

Функция Safeguard Engine специально разработана для обеспечения доступности коммутатора в ситуациях, когда в результате наводнения сети вредоносным трафиком его ЦПУ испытывает сильную загрузку. В результате этого ЦПУ коммутатора не может надлежащим образом обрабатывать пакеты протоколов STP/RSTP/MSTP, IGMP, предоставлять административный доступ через Web-интерфейс, CLI, SNMP и выполнять другие задачи, требующие обработки на ЦПУ. Функция Safeguard Engine позволяет идентифицировать и приоритизировать направляемый для обработки на ЦПУ трафик (например, ARP-широкове-щание, пакеты с неизвестным IP-адресом назначения и т.д.) с целью отбрасывания нежелательных пакетов для сохранения функциональности коммутатора.

Когда коммутатор с включенной функцией Safeguard Engine получает большое количество пакетов, предназначенных для обработки на ЦПУ и превышающее установленное верхнее пороговое значение Rising Threshold, он переходит в режим высокой загрузки (Exhausted mode). Находясь в этом режиме, коммутатор может выполнять одно из следующих действий для уменьшения загрузки ЦПУ:

- прекращение получения всех ARP-пакетов и широковещательных IP-пакетов (при работе функции в строгом режиме (strict mode));

- ограничение полосы пропускания для получаемых ARP-пакетов и широковещательных IP-пакетов путем ее динамического изменения (при работе функции в нестрогом режиме (fuzzy mode)).

При нормализации работы сети и снижении количества нежелательных пакетов до установленного нижнего порогового значения Falling Threshold коммутатор выйдет из режима высокой загрузки и механизм Safeguard Engine перестанет функционировать.

Следует отметить, что при переключении коммутатора в режим Exhausted могут возникать следующие побочные эффекты:

- при работе функции Safeguard Engine в строгом режиме будет невозможно осуществлять административный доступ к коммутатору уровня 2, так как этот режим предусматривает отбрасывание всех ARP-запросов, поступающих на интерфейс ЦПУ.

Для решения этой проблемы в статической ARP-таблице управляющей рабочей станции можно создать запись, связывающую MAC-адрес коммутатора с IP-адресом его интерфейса управления. В этом случае рабочей станции не потребуется отправлять ARP-запрос коммутатору;

- при работе функции Safeguard Engine в строгом режиме на коммутаторе уровня 3, помимо невозможности административного доступа, также может быть нарушена маршрутизация между подключенными к нему подсетями, т.к. будут отбрасываться ARP-за-просы, поступающие не только на интерфейс ЦПУ, но и на IP-интерфейсы коммутатора.

Преимуществом нестрогого режима работы функции Safeguard Engine является то, что в нем не просто отбрасываются все ARP-пакеты или широковещательные IP-пакеты, а динамически изменяется полоса пропускания для них. Таким образом, даже при серьезной вирусной эпидемии, коммутатор уровня 2/3 будет доступен по управлению, а коммутатор уровня 3, в том числе, сможет обеспечивать маршрутизацию между подсетями.

Пример настройки функции Safeguard Engine

В качестве примера использования функции Safeguard Engine рассмотрим ситуацию, когда одна из рабочих станций, подключенных к коммутатору, постоянно рассылает ARP-пакеты с очень высокой скоростью. Загрузка ЦПУ коммутатора при этом меняется от нормальной до 90%. При устранении причины, вызвавшей лавинную генерацию ARP-пакетов на рабочей станции, загрузка ЦПУ снизится до нормы.

Для защиты ЦПУ от подобных ситуаций и снижения его загрузки на коммутаторе можно настроить функцию Safeguard Engine.

Настройка коммутатора

- Активизируйте функцию Safeguard Engine.

config safeguard_engine state enable

- Задайте нижнее и верхнее пороговые значения (указываются значения в процентах от загрузки ЦПУ), при которых будет происходить переключение между нормальным режимом работы и режимом Exhausted. Укажите режим работы функции.

config safeguard_engine utilization rising 40 falling 25 mode strict

Функция CPU Interface Filtering

Стандартные списки управления доступом выполняют фильтрацию трафика на аппаратном уровне и не могут фильтровать потоки данных, предназначенные для обработки на ЦПУ, например, сообщения ICMP, отправляемые на IP-адрес управления коммутатором. В случае возникновения большого количества таких пакетов производительность коммутатора может сильно снизиться из-за высокой загрузки ЦПУ.

Функция CPU Interface Filtering, поддерживаемая на старших моделях коммутаторов D-Link, является еще одним решением, позволяющим ограничивать пакеты, поступающие для обработки на ЦПУ, путем фильтрации нежелательного трафика на аппаратном уровне. По своей сути функция CPU Interface Filtering представляет собой списки управления доступом к интерфейсу ЦПУ и обладает аналогичными стандартным ACL принципами работы и конфигурации.

Несмотря на то, что функция CPU Interface Filtering позволяет кон тролировать и филь тровать нежелательный трафик, для своей работы она использует центральный процессор. В случае сильной атаки, центральный процессор будет использовать все свои ресурсы для фил трации вредоносного трафика, что приведет к снижению производительность коммутатора.

Поэтому для уменьшения влияния сетевых атак на ЦПУ коммутатора рекомендуется настраивать обе функции – Safeguard Engine и CPU Interface Filtering.

Пример настройки функции CPU Interface Filtering

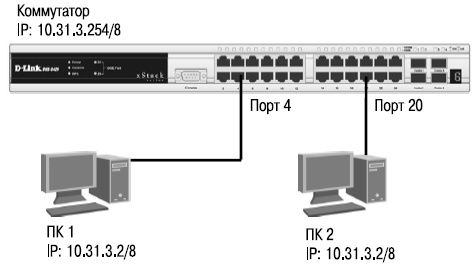

В качестве примера рассмотрим задачу, в которой необходимо настроить коммутатор таким образом, чтобы пакеты ICMP, передаваемые компьютером ПК 2, не отправлялись на обработку на ЦПУ, но при этом ПК 2 мог передавать данные другим устройствам, например ПК 1.

Настройка коммутатора

- Активизируйте функцию CPU Interface Filtering глобально на коммутаторе.

enable cpu_interface_filtering

- Создайте профиль доступа для интерфейса ЦПУ.

create cpu access_profile ip source_ip_mask 255.255.255.128 icmp profile_id 1

- Создайте правило для профиля доступа.

config cpu access_profile profile_id 1 add access_id 1 ip source_ip 10.31.3.2 icmp deny