|

Вы уверены, что строка верна? config vlan v2 add untagged 9-16 Как в таком случае пользователи v2 получат доступ к разделяемым ресурсам? По-моему, должно быть config vlan v2 add untagged 9-24 |

Ограничение административного доступа к управлению коммутатором

В современных сетях, особенно в сетях провайдеров услуг, необходимо осуществлять не только защиту периметра сети и ограничения передачи трафика, но и контроль над консолями управления активным оборудованием, минимизировать доступ к средствам управления, учетным административным записям коммутатора. В данной лабораторной работе рассматриваются наиболее распространенные способы защиты доступа к коммутатору и его консолей управления.

Понятия, которые используются в данной лабораторной работе:

- SSL (Secure Sockets Layer, уровень защищенных сокетов) — криптографический протокол, обеспечивающий безопасную передачу данных по сети Интернет. При его использовании создается защищенное соединение между клиентом и сервером. Использует шифрование с открытым ключом для подтверждения подлинности отправителя и получателя. Поддерживает надежность передачи данных за счет использования корректирующих кодов и безопасных хэш-функций. SSL состоит из двух уровней. На нижнем уровне многоуровневого транспортного протокола он является протоколом записи и используется для инкапсуляции различных протоколов.

Для доступа к Web-страницам, защищенным протоколом SSL, в адресной строке браузера вместо обычного префикса http, применяется префикс https, указывающий на то, что будет использоваться SSL-соединение. Стандартный TCP-порт для соединения по протоколу https — 443. Для работы SSL требуется, чтобы на сервере имелся SSL-сертификат;

- SSH (Secure SHell, "безопасная оболочка") — сетевой протокол прикладного уровня, позволяющий производить удаленное управление операционной системой и туннелирование TCP-соединений. Сходен по функциональности с протоколом Telnet, но, в отличие от него, шифрует весь трафик, включая и передаваемые пароли. SSH допускает выбор различных алгоритмов шифрования. SSH-клиенты и SSH-серверы имеются для большинства сетевых операционных систем. SSH позволяет безопасно передавать в незащищенной среде практически любой другой сетевой протокол.

Цель: Изучить механизмы ограничения административного доступа к управлению коммутатором.

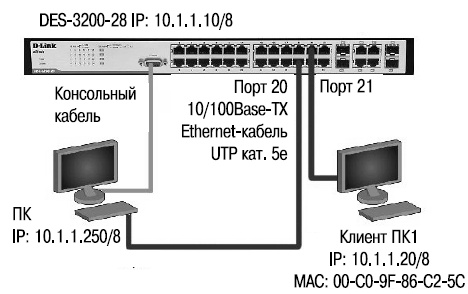

Оборудование:

Перед выполнением задания необходимо сбросить настройки коммутатора к заводским настройкам по умолчанию командой

reset config

Настройка "доверенного узла" (Trusted Host) на DES-3200-28

Настройте IP-адрес интерфейса управления коммутатора

config ipif System ipaddress 10.1.1.10/8

Создайте доверенную рабочую станцию, с которой разрешено управление коммутатором

create trusted_host 10.1.1.250

Посмотрите список доверенных узлов сети

show trusted_host

Упражнения

Проверьте возможность управления коммутатором со станций ПК1 и ПК2

telnet 10.1.1.10

Что вы наблюдаете?

Повторите упражнение после установки подсети управления.

Удалите доверенную станцию управления

delete trusted_host ipaddr 10.1.1.250

Создайте сеть, из которой разрешено управление коммутатором

create trusted_host network 10.1.1.0/8

Проверьте возможность управления коммутатором со станций ПК1 и ПК2

telnet 10.1.1.10

Что вы наблюдаете?

Удалите сеть, из которой разрешено управление коммутатором

delete trusted_host network 10.1.1.0/8