Классификация технических каналов утечки информации. Информационный сигнал и его характеристики

Основные показатели технического канала утечки информации

Каждый технический канал утечки информации (ТКУИ) характеризуется показателями, которые позволяют оценить риск утечки информации.К таким показателям относятся:

- пропускная способность ТКУИ;

- длина ТКУИ;

- относительная информативность ТКУИ.

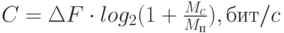

Пропускная способность канала определяется как

где:

-

- ширина полосы пропускания канала, Гц

- ширина полосы пропускания канала, Гц -

,

, - мощность сигнала и помехи в Дб или Вт

- мощность сигнала и помехи в Дб или Вт

Как видно пропускная способность канала зависит от ширины пропускания и соотношения сигнал/шум. Различают узкополосные и широкополосные каналы, а также каналы с низкой и высокой энергетикой передаваемого сигнала.

Наибольшую пропускную способность имеет оптический канал, наименьшую – акустический. Например,  для телефонного канала 3,1 кГц, телевизионного канала до 8МГц. Если канал составной, например, акустико-оптический или акустико-радиоэлектронный, то пропускная способность канала определяется по наименьшему значению.

для телефонного канала 3,1 кГц, телевизионного канала до 8МГц. Если канал составной, например, акустико-оптический или акустико-радиоэлектронный, то пропускная способность канала определяется по наименьшему значению.

Длина ТКУИ оценивается расстоянием от источника сигнала до приёмника при условии обеспечения качественного приёма.

Длина в общем случае зависит от показателей составных элементов канала, а также от мощности сигнала в среде распространения, технических характеристик приёмной аппаратуры, помех в канале и т.д.

Чем больше длина ТКУИ, тем более вероятно успешное действие злоумышленника по перехвату информации, т.к. возможна организация нескольких несанкционированных точек подключения или перехвата.

Рассмотренные показатели не учитывают ценность передаваемой информации.Т.к. неизбежны потери вследствие, например, действия помех в несанкционированно организованном ТКУИ, ценность информации может быть существенно ниже исходной.

Однако при накоплении информации можно повысить её ценность и восстановить потери, но здесь может сыграть роль фактор старения информации во времени. Немаловажное значение имеет и время функционирования канала при передачи информации и возможность её перехвата именно в это время.

Различают следующие каналы: постоянные, эпизодические, случайные, которые, в свою очередь могут быть открытыми, технически закрытыми и шифрованными. Наиболее трудно-организуемыми являются ТКУИ случайные с техническим закрытием или шифрованием.

Многообразие технических каналов утечки информации представляют определённый выбор путей, способов и средств несанкционированного добывания информации.

Анализируя ТКУИ можно сделать выводы:

- Утечка информации с возможностью ее дальнейшего анализа возможна по всем техническим каналам.

- Наиболее уязвимым по видовым демаскирующим признакам является оптический канал, т.к. на расстоянии с помощью соответствующих технических средств возможен перехват информации, например, с помощью специальной фотосъёмки.

Основным каналом получения сигнальных демаскирующих признаков является радиоэлектронный канал, весьма существенным является и вещественный.

- Чем большую пропускную способность и длину имеет ТКУИ, тем он опаснее для владельца информации.

- Пропускная способность, длина и относительная информативность ТКУИ зависит от характеристик его элементов: источника, среды и приемника.

Для наиболее полного восстановления информации со стороны злоумышленников используется комплексирование каналов ( рис. 12.10). На рисунке 12.10.:

- ИИ – источник информации;

- ЦА – центр анализа.

В верхней части рисунка 12.10. одна и та же информация попадает к злоумышленнику через разные ТКУИ. Так как вероятность воздействия помех на одинаковые элементы передаваемой информации в разных каналах мала, увеличивается достоверность суммарной информации, извлекаемой в дальнейшем злоумышленником. Пример: речь людей в помещении может быть подслушана через дверь, снята с помощью направленного микрофона или извлечена из опасных побочных сигналов.

Если злоумышленник не может быть уверен в достоверности источника, он может получить одну и ту же информацию из разных источников, как показано в нижней части рисунка 12.10.

В данной лекции мы ознакомились с понятием информационного сигнала и его основными характеристиками с точки зрения физики и математики. Знание физических основ передачи информации необходимо для понимания того, как могут быть реализованы технические каналы утечки информации.

Когда говорят об информационной безопасности, то чаще всего подразумевают защиту информационных ресурсов от НСД, рассмотренную нами в предыдущих лекциях. Тем не менее, есть и "другая сторона медали". Как бы хорошо ни была защищена ваша корпоративная сеть с помощью криптографии, антивирусов, межсетевых экранов и т.п., всегда существует возможность утечки информации через технические каналы утечки информации. Следует заметить, что техническая разведка требует достаточно высокой квалификации от злоумышленника, но, тем не менее, современное развитие техники и общая тенденция ее удешевления приводят к тому, что воспользоваться техническим каналом утечки информации иногда может быть проще, чем взломать корпоративную сеть.