Работа с командной строкой. Сетевая активность

Цель работы:получение практических навыков по работе с Командной строкой и по выявлению вредоносных программ на компьютере с Microsoft Windows XP с помощью Командной строки.

Задание 1. Работа с Командной строкой

В операционной системе Windows набираемые с клавиатуры и сразу же выполняемые команды выполняются с помощью так называемого командного интерпретатора, иначе называемого командным процессором или оболочкой командной строки (command shell).

Таким образом, оболочка командной строки — это отдельный программный продукт, который обеспечивает прямую связь между пользователем и операционной системой. Текстовый пользовательский интерфейс командной строки предоставляет среду, в которой выполняются приложения и служебные программы с текстовым интерфейсом. В операционных системах Windows 9.x командный интерпретатор был представлен исполняемых файлом command.com (как и в MS-DOS). Начиная с Windows NT он реализован cmd.exe и обладает большими возможностями.

В Windows XP файл Cmd.exe, как и другие исполняемые файлы, соответствующие внешним командам операционной системы, находятся в каталоге SYSTEM32.

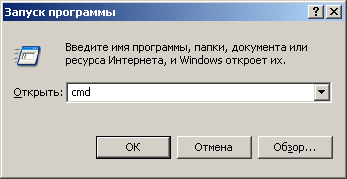

- Для открытия сеанса работы с командной строкой выберите Пуск->Выполнить. В открывшемся окне наберите cmd и нажмите на ОК.

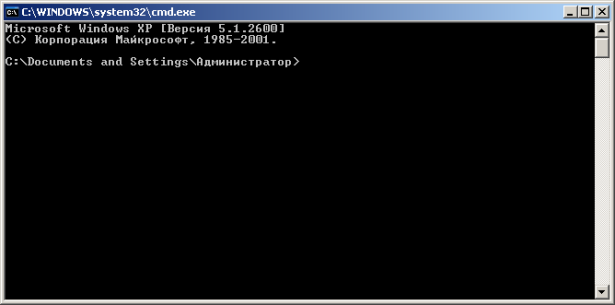

В результате откроется новое окно, в котором можно запускать команды и видеть результат их работы.

Некоторые команды распознаются и выполняются непосредственно самим командным интерпретатором — такие команды называются внутренними (например, copy или dir). Другие команды операционной системы представляют собой отдельные программы, расположенные по умолчанию в том же каталоге, что и Cmd.exe, которые Windows загружает и выполняет аналогично другим программам. Такие команды называются внешними (например, more или xcopy).

- Для того чтобы выполнить команду введите имя этой команды (регистр не важен), ее параметры и ключи (если они необходимы) и нажмите клавишу Enter.

Синтаксическая структура выводится в том порядке, в котором следует вводить команду и следующие за ней параметры, если они есть. Следующий пример команды xcopy иллюстрирует разнообразие синтаксических форматов текста.

xcopy источник [результат] [/w] [/p] [/c] [/v] [/q] [/f] [/l] [/g] [/d[:мм-дд-гггг]] [/u] [/i] [/s [/e]] [/t] [/k] [/r] [/h] [{/a|/m}] [/n] [/o] [/x] [/exclude:файл1[+[файл2]][+[файл3]] [{/y|/-y}] [/z]

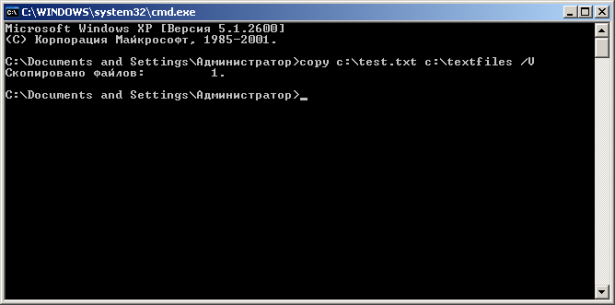

Создайте на диске C файл test.txt и папку Text files. В Командной строке наберите

copy C:\test.txt C:\Textfiles /V

Имя команды здесь — copy, параметры — C:\test.txt и C:\TextFiles, а ключом является /V. Отметим, что в некоторых командах ключи могут начинаться не с символа /, а с символа – (минус), например, -V.

Следует обратить внимание, что если в имени папки есть пробел, в команде его быть не должно, как в указанном примере.

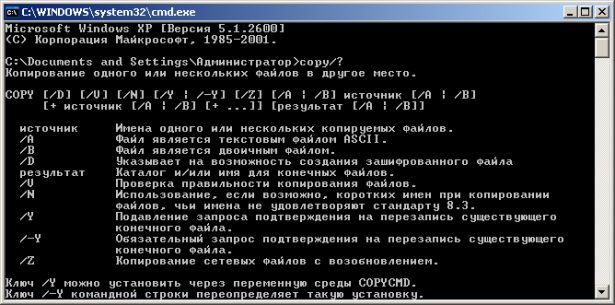

- Многие команды Windows имеют большое количество дополнительных параметров и ключей, и запомнить их все невозможно или по крайней мере очень трудно. Большинство команд снабжено встроенной справкой, в которой кратко описываются назначение и синтаксис данной команды. Получить доступ к такой справке можно путем ввода команды с ключом /? или /help. В командной строке наберите

copy /?

ping /help

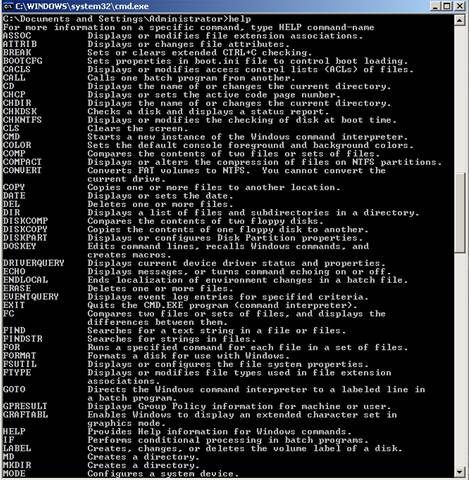

Команда help выводит список основных команд Командной строки

- С помощью переназначения устройств ввода/вывода одна программа может направить свой вывод на вход другой или перехватить вывод другой программы, используя его в качестве своих входных данных. Таким образом, имеется возможность передавать информацию от процесса к процессу при минимальных программных издержках. Практически это означает, что для программ, которые используют стандартные входные и выходные устройства, операционная система позволяет: выводить сообщения программ не на экран, а в файл, читать входные данные не с клавиатуры , а из заранее подготовленного файла, передавать сообщения, выводимые одной программой, в качестве входных данных для другой программы.

Выходные данные практически всех команд высвечиваются в окне командной строки. Даже команды, выводящие данные на диск или принтер, выдают сообщения и запросы в окне командной строки.

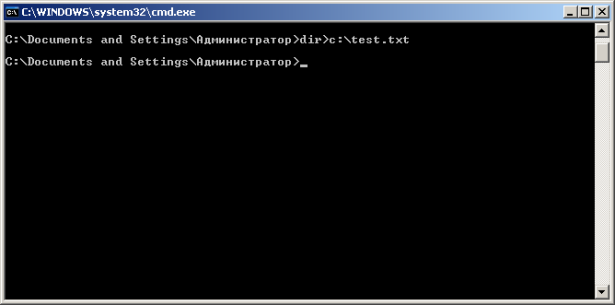

Для перенаправления вывода команд из окна командной строки в файл или на устройство применяется оператор ">". Этот оператор используется с большинством команд. Например, для перенаправления вывода команды dir в файл test.txt введите в Командной строке:

dir>c:test.txt

Если указанный файл не существует, интерпретатор команд Cmd.exe создаст его. Если файл существует, Cmd.exe заменит информацию в файле на данные, полученные от команды dir.

Откройте файл test.txt . В нем будет содержаться результат команды dir.

Следует отметить, что информация, которая была в файле до этого, будет стерта. Для того чтобы выходные файлы команды добавлялись в конец файла, необходимо использовать символ >>, а не > в синтаксисе команды.

Местоположение потоков ввода и вывода называется дескриптор.

В таблице 1 описаны операторы перенаправления потоков ввода и вывода команд.

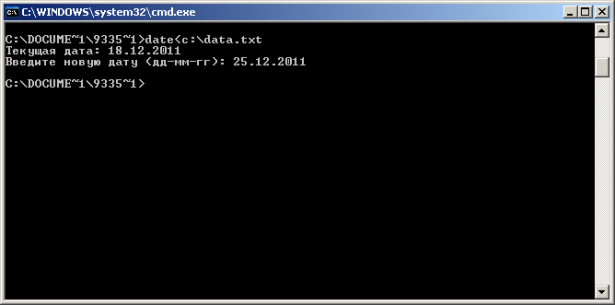

- С помощью символа < можно прочитать входные данные для заданной команды не с клавиатуры, а из определенного (заранее подготовленного) файла. На диске С создайте файл data.txt и напишите в нем 25.12.2011. В Командной строке наберите

Date < c:\data.txt

Проверьте дату на вашем компьютере – она изменилась на 25.12.2011

- Команда more выводит содержимое файла или выхода команды в одном окне командной строки за раз. Например, чтобы отобразить содержимое файла test.txt в одном окне командной строки за раз, введите следующую команду:

more c:\ test.txt

Если файл большой, то отображается одно окно командной строки со сведениями, а затем в нижней части окна командной строки отображается строка -- More --. Для остановки просмотра следует ввести комбинацию CTRL+C.

Команда more полезна при работе с командами, создающими выход более одного окна командной строки. Например, при выводе дерева каталогов жесткого диска.

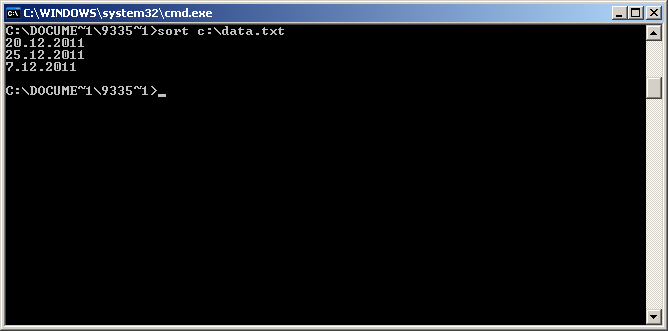

- Другой распространенной командой фильтрации является sort - она выполняет сортировку по алфавиту текстового файла или выхода команды.

Отредактируйте файл data.txt, добавив туда две другие даты, например,20.12.2011 и 7.12.2011.В командной строке наберите:

sort < C:\data.txt

sort /r < C:\date.txt

Ключ /R позволяет изменить порядок сортировки на обратный.

Задание 2. Сетевая активность

Одним из проявлений наличия вредоносной программы может быть возросшая сетевая активность. Вредоносная программа может отправлять письма, скачивать информацию из Интернета, передавать кому-то по сети конфиденциальную информацию и многое другое. При этом необходимо помнить, что легальные приложения также могут использовать Интернет без действий пользователя – например, антивирусная программа может скачивать обновления антивирусной базы данных.

Для получения полной информации о сетевой активности можно использовать команду netstat, которая выводит на экран мгновенную статистику сетевых соединений.

- В Командной cтроке наберите:

netstat /?

- Прочитайте описание утилиты netstat. Убедитесь, что для вывода самой полной информации нужно использовать ключ -a

- В Командной строке наберите:

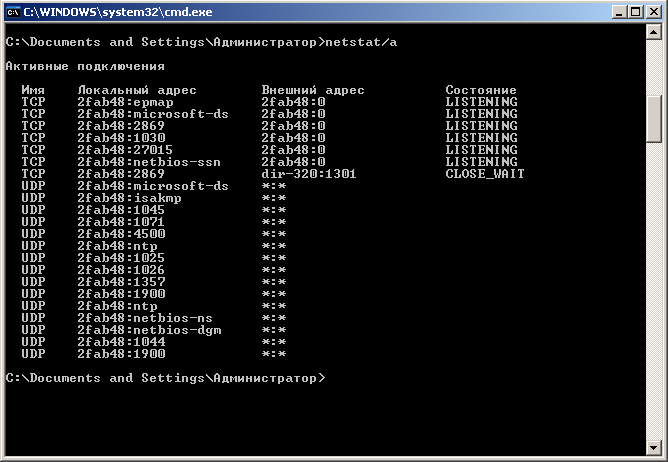

netstat/a

Результатом выполнения команды является список активных подключений, в который входят установленные соединения и открытые порты.

TCP-порты обозначаются строкой "TCP" в колонке Имя. Открытые TCP-порты обозначаются строкой "LISTENING" в колонке состояние. Часть портов связана с системными службами Windows и отображается не по номеру, а по названию - epmap, microsoft-ds, netbios-ssn. Порты, не относящиеся к стандартным службам, отображаются по номерам.

UDP-порты обозначаются строкой "UDP" в колонке Имя. Они не могут находиться в разных состояниях, поэтому специальная пометка "LISTENING" в их отношении не используется. Как и TCP-порты они могут отображаться по именам или по номерам.

Порты, используемые вредоносными программами, чаще всего являются нестандартными и поэтому отображаются согласно их номерам. Впрочем, могут встречаться троянские программы, использующие для маскировки стандартные для других приложений порты, например 80, 21, 443 - порты, используемые на файловых и веб-серверах.

Команда netstat, в отличие от Диспетчера задач Windows, не работает в режиме реального времени, а отображает мгновенную статистику. Следовательно, для просмотра активности соединений, скажем, через минуту, нужно заново выполнить команду.