|

Прошел экстерном экзамен по курсу перепордготовки "Информационная безопасность". Хочу получить диплом, но не вижу где оплатить? Ну и соответственно , как с получением бумажного документа? |

Усовершенствованный стандарт шифрования (AES — Advanced Encryption Standard)

10.4. Анализ AES

Далее дан краткий обзор трех характеристик AES.

Безопасность

AES был разработан после DES. Большинство известных атак на DES было проверено на AES; ни одна из них до сих пор не нарушила безопасность AES.

Атака грубой силы

AES явно более безопасен, чем DES, из-за большего размера ключа ( 128, 192 и 256 битов). Давайте сравним DES с ключом шифра на 56 битов и AES с ключом шифра на 128 битов. Для DES, чтобы найти ключ, мы нуждаемся в 256 испытаний (игнорируя проблему дополнения ключа); для AES — в 2128 испытаниях. Это означает, что если мы можем нарушить DES в t секунд, нам нужно (  ) секунд, чтобы нарушить AES. Это почти невозможно. Кроме того, AES обеспечивает две другие версии более длинными ключами шифра. Отсутствие слабых ключей — еще одно преимущество AES перед DES.

) секунд, чтобы нарушить AES. Это почти невозможно. Кроме того, AES обеспечивает две другие версии более длинными ключами шифра. Отсутствие слабых ключей — еще одно преимущество AES перед DES.

Статистические атаки

Сильное рассеивание и перемешивание, обеспеченное комбинацией преобразований SubByte, ShiftRows и MixColumns, удаляют любую частотную закономерность в исходном тексте. Многочисленные испытания не сумели выполнить статистический анализ зашифрованного текста.

Дифференциальные и линейные атаки

AES был разработан после DES. Дифференциальные и линейные атаки криптоанализа были, без сомнения, учтены. Подобные атаки на AES пока не обнаружены.

Реализация

AES может быть реализован в программном обеспечении, аппаратных средствах и программируемом оборудовании. Реализация может применять процесс поиска в таблице или процедуры, в которых использована четкая алгебраическая структура. Преобразование может быть ориентировано или на байт, или на слово. В ориентированной на байт версии алгоритм может использовать процессор на 8 битов; в ориентированной на слово версии — процессор на 32 бита. В любом случае, обработка делается очень быстро.

Простота и стоимость

Алгоритмы, используемые в AES, настолько просты, что могут быть легко реализованы с помощью дешевых процессоров и минимального объема памяти.

10.5. Рекомендованная литература

Нижеследующие книги и сайты дают более детальную информацию о предметах, рассмотренных в этой лекции. Пункты, приведенные в квадратных скобках, содержатся в списке в конце книги.

Книги

[Sta06] [Sti06] [Rhe03], [Sal03], [Mao04] и [TW06] рассматривают AES.

Сайты

Нижеследующие сайты дают больше информации о темах, рассмотренных в этой лекции.

- csrc.nist.gov/publications/fips/ripsl97/fips-197.pdf

- http://www.quadibloc.com/crypto/co040401 .htm

- http: // www. ietef.org/rfc/rfc 3394. txt

10.6. Итоги

- Усовершенствованный стандарт шифрования (AES — ADVANCED ENCRYPTION STANDARD) — стандарт блочного шифра с симметричными ключами, опубликованный Национальным Институтом стандартов NIST (National Institute of Standard and Technology) как Федеральный Стандарт Обработки Информации 197 (FIPST-197 — FEDERAL INFORMATION PROCESSING STANDARD 197). AES базируется на Rijndael алгоритме.

- AES — шифр не-Файстеля, который зашифровывает и расшифровывает блок данных длиной 128 битов. Оно использует 10, 12 или 14 раундов.

- Размер ключа, который может быть 128, 192 или 256 битов, зависит от числа раундов.

-

AES ориентирован на работу с байтами. Исходный текст на 128 битов или зашифрованный текст рассматривается как шестнадцать байтов по 8 битов. Чтобы обеспечить выполнение некоторых математических преобразований на байтах, в AES определено понятие матрицы состояний. Матрица состояний — это матрица

, в которой каждый вход является байтом.

, в которой каждый вход является байтом. - Чтобы обеспечить безопасность, AES использует четыре типа преобразований: подстановка, перестановка, смешивание и добавление ключа. Каждый раунд AES, кроме последнего, применяет эти четыре преобразования. Последний раунд использует только три из четырех преобразований.

- Подстановка определяется либо процессом поиска в таблице, либо математическим вычислением в поле GF(28). AES использует два обратимых преобразования — SubBytes и InvSubBytes, которые являются инверсиями друг друга.

- Второе преобразование в раунде — сдвиг, которое переставляет байты. В шифровании преобразование названо ShiftRows, в дешифровании — InvShiftRows. Преобразования ShiftRows и InvShiftRows инверсны друг другу.

- Преобразование смешивания изменяет содержание каждого байта, обрабатывая одновременно четыре байта и объединяя их, чтобы получить четыре новых байта. AES определяет два преобразования, MixColumns и InvMixColumns, используемые в шифровании и дешифровании. MixColumns умножает матрицу состояний на квадратную матрицу констант; InvMixColumns делает то же самое, используя обратную матрицу констант. Преобразования MixColumns и InvMixColumns инверсны друг другу.

- Преобразование, которое выполняет отбеливание, называется AddRoundKey. Предыдущая матрица состояний складывается (матричное сложение) с матричным ключом раунда, чтобы создать новую матрицу. Сложение отдельных элементов в этих двух матрицах выполняется в GF(28), что означает, что над словами по 8 битов проводится операция ИСКЛЮЧАЮЩЕЕ ИЛИ ( XOR ). Преобразование AddRoundKey инверсно само себе.

- В первой конфигурации ( 10 раундов с ключами на 128 битов) генератор ключей создает одиннадцать ключей раунда на 128 битов из ключа шифра на 128 битов. AES использует понятие слова для генерации ключей. Слова состоят из четырех байт. Ключи раунда генерируются слово за словом. AES нумерует слова от w2 до w43. Процесс называется "расширение ключа".

- Шифр AES для дешифрования использует два алгоритма. В первоначальном проекте порядок преобразований в каждом раунде — различен при шифровании и дешифровании. В альтернативном проекте преобразования в алгоритмах дешифрования перестроены так, чтобы порядок в шифровании и дешифровании был один и тот же. Во второй версии обратимость обеспечена для пары преобразований.

10.7. Набор для практики

Обзорные вопросы

- Перечислите критерии, определенные NIST для AES.

- Перечислите параметры (размер блока, размер ключа и число раундов) для трех версий AES.

- Сколько преобразований имеется в каждой версии AES? Сколько ключей необходимо для каждой версии?

- Сравните DES и AES. Какой из них ориентирован на работу с битом, а какой — на работу с байтом?

- Определите матрицу состояний в AES. Сколько матриц состояний имеется в каждой версии AES?

- Какие из четырех преобразований, определенных для AES, изменяют содержание байтов, а какие — не изменяют?

- Сравните подстановку в DES и AES. Почему мы имеем только одну таблицу перестановки ( S -блок) в AES и несколько — в DES?

- Сравните перестановки в DES и AES. Почему надо иметь расширение и сжатие перестановки в DES и не надо — в AES?

- Сравните ключи раунда в DES и AES. В каком шифре размер ключа раунда равен размеру блока?

- Почему смешивающее преобразование ( MixColumns ) нужно в DES, но не нужно в AES?

Упражнения

- При шифровании S -блоки могут быть или статическими, или динамическими. Параметры в статическом S -блоке не зависят от ключа.

- AES имеет больший размер блока, чем DES ( 128 — в AES и 64 — в DES). Объясните, преимущество это или недостаток.

- AES определяет различные реализации с различным числом раундов ( 10, 12 и 14 ); DES определяет только одну реализацию с 16 раундами. Объясните, преимущество это или недостаток AES и DES и в чем отличие.

- AES определяет три различных размера ключа к шифру ( 128, 192 и 256 ); DES определяет только один размер ключа к шифру ( 56 ). Каковы преимущества и недостатки такого отличия?

- В AES размер блока равен размеру ключей раунда ( 128 бит). В DES размер блока 64 бита, но размер ключей раунда — только 48 бит. Является ли эта разница преимуществом или недостатком AES по сравнению с DES?

- Докажите, что преобразования ShiftRows и InvShiftRows — инверсны:

- Покажите таблицу перестановки для ShiftRows. Таблица должна иметь 128 входов, но так как содержание байта не изменяется, таблица может иметь только 16 выходов; каждый выход представляет байт.

- Повторите часть a для InvShiftRows преобразования.

- Используя результаты частей a и b, докажите, что преобразования ShiftRows и InvShiftRows инверсны друг другу.

- Используйте один и тот же ключ шифра, применив его для каждого из следующих преобразований на двух исходных текстах, которые отличаются только по первому биту. Найдите число изменившихся битов после каждого преобразования.

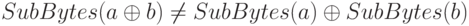

- Для того чтобы увидеть нелинейность преобразования SubBytes, покажите, что если a и b — два байта, то мы имеем

Как пример используйте a = 0 x 57 и b = 0 x A2.

- Дайте общую формулу для вычисления числа в каждом из видов преобразования SubBytes, ShiftRows, MixColumns и AddRoundKey и числа полных преобразований для каждой версии AES. Формула должна быть функцией числа раундов.

- Измените рисунок 10.1 для AES-192 и AES-256.

- Создайте две новые таблицы, которые показывают RCons константы для реализаций AES-192 и AES-256 (см. таблицу 10.2).

- В AES-128 для предварительного раунда используются такие же ключи, как ключи шифрования. Справедливо ли это для AES-192? Справедливо ли это для AES-256?

- На рисунке 9.8 перемножьте X и X-1 матрицы, чтобы доказать, что они инверсны друг другу.

- Используя рисунок 9.12, перепишите квадратные матрицы C и C-1, применяя полиномы с коэффициентами в GF(2). Перемножьте эти две матрицы и докажите, что они являются обратными друг другу.

- Докажите, что код в алгоритме 9.1 (преобразование SubByte ) соответствует процессу, показанному на рис. 9.8.

- Используя алгоритм 9.1 (преобразование SubByte ), сделайте следующее:

- Напишите алгоритм для преобразования InvSubBytes.

- Докажите, что код в алгоритме 9.2 (преобразование ShiftRows ) соответствует процессу, показанному на рис. 9.9.

- Используя алгоритм 9.2 (преобразование ShiftRows ), напишите код для процедуры copyrow.

- Напишите алгоритм для преобразования InvShiftRows.

- Докажите, что код в алгоритме 9.3 (преобразование MixColumns ) соответствует процессу, показанному на рис. 9.13.

- Используя алгоритм 9.3 (преобразование MixColumns ), напишите код для процедуры copycolumns.

- Перепишите алгоритм 9.3 (преобразование MixColumns ), заменив операторы (.) процедурой, называемой multfield, чтобы вычислить произведение двух байтов в поле GF(28).

- Напишите алгоритм для преобразования InvMixColumn.

- Докажите, что код в алгоритме 9.4 (преобразование AddRoundKey ), соответствует процессу, показанному на рис. 9.15.

- В алгоритме 10.1 (расширение ключа):

- Дайте два новых алгоритма для расширения ключа в AES-192 и AES-256 (см. алгоритм 10.1).

- Напишите алгоритм расширения ключей для обратного шифра в альтернативном проекте.

- Напишите алгоритм для обратного шифра в первоначальном проекте.

- Напишите алгоритм для обратного шифра в альтернативном проекте.