Безопасность Exchange Server

Проблема безопасности

Все мы знаем старое выражение: "Цепь прочна лишь настолько, насколько прочно ее самое слабое звено". Эту мысль можно легко применить к безопасности: сеть защищена лишь настолько, насколько защищен ее самый слабо защищенный компонент. Следует всегда рассматривать электронную почту как один из самых "слабых" компонентов сети, как потенциальную точку входа для атакующего. Злоумышленники используют электронную почту для осуществления своих действий, так как это самый простой способ: независимо от надежности сетевой защиты, велика возможность того, что на межсетевом экране открыт порт 25, и что сервер SMTP готов к работе с поступающей электронной почтой.

При разработке стратегии защиты следует всегда задаваться вопросом: "От чего я защищаю Exchange Server 2003?" Ответы на этот вопрос различны, но их можно сгруппировать в шесть категорий.

- Социальная безопасность.

- Физическая безопасность.

- Административная безопасность.

- Безопасность SMTP.

- Безопасность платформы.

- Безопасность IIS.

Мотивы злоумышленников

Несмотря на огромный объем литературы, рассказывающей о технических аспектах сетевой безопасности, лишь в немногих изданиях говорится о том, кто именно является злоумышленником, и каковы мотивы проведения атак на информационные системы. Перед разработкой способов защиты необходимо научиться думать как хакер, выяснить уязвимые места организации, после чего разработать план по снижению возможности потенциального проявления угроз. Если вы поймете, кому может понадобиться нанести вред вашей информационной системе, и какую пользу злоумышленник сможет извлечь от этого, то сможете лучше защитить компанию и принадлежащую ей информацию. При этом следует руководствоваться такими предположениями:

- у вас есть враги;

- вы находитесь в списке их жертв;

- наступит день, когда вы будете атакованы;

- вы не можете позволить себе относиться к злоумышленникам великодушно.

Одним из самых сложных моментов является осознание того, что злоумышленники существуют и могут нанести удар. У любой организации есть враги.Это не преувеличение. Неважно, насколько благородны и искренни ваши побуждения - все равно найдется кто-то, кому не понравится ваша деятельность, и он, возможно, попытается нанести вам ущерб посредством проникновения в вашу сеть.

Существует множество мотивов, которыми руководствуются хакеры, причем достаточно сложные. В частности, одной из распространенных мотиваций хакеров является их невидимость. Хакер может проникнуть внутрь организации (в ее сеть) из интернета и получить много информации, оставаясь анонимным.

Одна категория злоумышленников действует из чистого любопытства, чтобы узнать, какую информацию о компании и ее сотрудниках они смогут получить. Такие хакеры, как правило, не внедряют никакого вредоносного содержимого, и не беспокоятся о том, что их действия нарушают политику безопасности или установленные законы.

Некоторые хакеры просто пытаются помочь. Скорее всего, вы уже не раз попадали в эту категорию лиц. Если вы привыкли помогать пользователям в работе, то могли обходить политики безопасности для устранения проблем или выполнения экстренных операций присваивания. Вы,

наверное, считаете это более эффективным способом, нежели следование установленным инструкциям и политикам. Тем не менее, обход известной политики безопасности - это один из элементов взлома сети.

Целью другой категории хакеров является выполнение злоумышленных действий, таких как акты саботажа, кража информации для ее продажи конкурентам или иностранным компаниям. Кому-то просто нравится нарушать работу сотрудников компании и деятельность ее информационной системы. Другие руководствуются желанием отомстить за реальное зло или действие, происшедшее по недоразумению, или просто пользуются доверием. Третьи действуют более методично, обладают высоким уровнем знаний и оснащения, и делают на взломе целую карьеру; они даже могут нанять сотрудников лишь для того, чтобы нанести ущерб вашей компании.

Несмотря на то, что мотивы хакеров для овладения материалами и ресурсами компании различны, большинство злоумышленников действует в целях самоутверждения. Согласно материалам Diagnostic and Statistical Manual of Mental Disorders IV,опубликованным Американской психиатрической ассоциацией, указанные мотивы являются результатом особенностей характера, и психологи считают их частью антисоциальной личности. Главной особенностью такого типа личности является всеобъемлющее стремление к неуважению и предумышленному нарушению прав человека, а также оскорблению его чувств и мнений. Такие личности характеризуются следующим:

- невозможностью жить и действовать по закону посредством периодического выполнения действий, являющихся основанием для ареста;

- склонностью к обману, проявляемой в использовании псевдонимов или в мошенничестве, направленном на получение личной выгоды;

- импульсивностью;

- раздражительностью и (в некоторых случаях) физической агрессивностью;

- постоянно проявляемой безответственностью;

- отсутствием совести и сожаления, безразличием к наносимому ущербу или повреждениям.

Кроме того, большинству хакеров свойственно чувство вседозволенности, и они полагают, что их действия будут восприняты как нечто особенное, поскольку считают себя личностями, которым под силу больше, чем простым смертным. Как правило, они выглядят невинными и любопытными пользователями и любят обращать на себя всеобщее внимание.

Личности, выставляющие напоказ такие особенности характера, могут работать и в вашей организации. Они зачастую приятны в общении, словоохотливы, остроумны и доброжелательны, поэтому не стоит судить о человеке по одному или двум единичным инцидентам.

Пример из практики.

Пример из практики.Обдумывайте все тщательно при диагностике проблемы безопасности

Недавно одна известная и влиятельная в своей сфере деятельности американская фирма была атакована группой хакеров, базирующейся за пределами США. Хакеры использовали Exchange Server, установленный в системе компании, для массовой рассылки сообщений (на своем родном языке) по адресам, расположенным по всему миру. Сначала этот инцидент был расценен как результат работы вируса, но затем специалисты компании выяснили, что хакеры внедрили программу на сервер Exchange, рассылающую исходящие сообщения.

К тому времени как фирма пресекла атаку, внешние очереди SMTP содержали около ста тысяч сообщений, готовых к отправке.

Как работают хакеры

Хакеры начинают свою работу с проверки наличия почтового сервера, используя специальные утилиты сканирования. В сочетании с общедоступной информацией из записей DNS полученные данные позволяют узнать очень многое о сети.

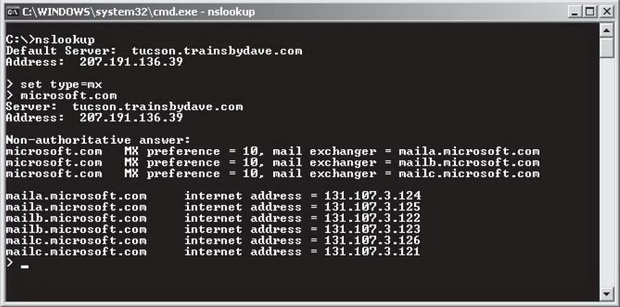

Поиск информации о компании - задача, которая под силу любому пользователю, в том числе и вам. Просто откройте командную строку и введите команду nslookup. Задайте тип искомой записи, указав Mail Exchanger (MX) посредством ввода параметра set type=mx. Введите имя домена (в нашем примере мы укажем Microsoft.com).На рис. 4.1 приведены результаты выполнения команды.

Рис. 4.1. Использование утилиты NSLookup для нахождения открытых записей MX для домена Microsoft.com

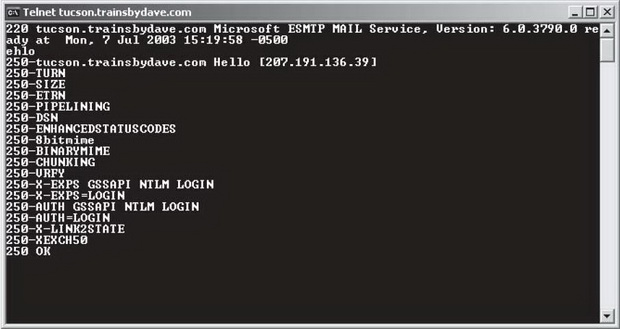

Далее хакер определяет платформу сервера SMTP одним из способов. Первый способ заключается в использовании Telnet для открытия сеанса соединения с сервером через порт 25, после чего происходит чтение баннера, в котором указывается версия работающего сервера Exchange (см. рис. 4.2). Обратите внимание, что в баннере приводится версия программного обеспечения. Номер версии 6.0 означает, что используется Exchange Serve 2003. Exchange 2000 Server регистрируется с номером версии 5.0. Имя и версия сервера SendMail, используемого в компании, отображается в заголовке наряду с версией операционной системы.

Рис. 4.2. Открытие сеанса соединения Telnet с сервером Tucson, на котором работает Exchange Server 2003

Второй способ определения платформы почтового сервера заключается в отправке на сервер фиктивной электронной почты, например сообщений на заведомо несуществующий адрес, такой как lskdfjsliej34@trainsbydave.com.Отчет о невозможности доставки (NDR), который вернется отправителю, будет в своем заголовке содержать информацию о сервере электронной почты. В следующем примере показан заголовок сообщения, который мы отправили на наш собственный сервер Exchange в домене Networknowledge.com. Обратите внимание, что платформа и версия сервера Exchange включены в заголовок сообщения (см. строку "XmimeOLE"):

Received: by snoopy.networknowledge.com id < 01C344CB.DE8D6CE0@snoopy.networknowledge.com>; MonJJul 2003 16:08:09 -0500 X-DSNContext: 335a7efd - 4457 - 00000001 - 80040546 content-class: urn:content-classes:dsn Subject: Undeliverable: test MIME-Version: 1.0 Content-Type: multipart/report; report-type=delivery-status; boundary="-_=_NextPart_001 _01 C344CB.DE8D6CE0" Date: Mon, 7 Jul 2003 16:08:09 -0500 Message-ID: < byVPMZ7VY0000000a@snoopy.networknowledge.com> X-MS-Has-Attach: yes X-MimeOLE: Produced By Microsoft Exchange V6.0.6249.0 X-MS-TNEF-Correlator: Thread-Topic: test Thread-Index: AcNEy94N8s377i5iQE+RNH2oOBoKPgAAACD7 From: "System Administrator" < postmaster@networknowledge.com> To: "Aenglish" < Administrator@networknowledge.com> This is a multi-part message in MIME format.

Теперь, когда хакер знает, какое программное обеспечение работает на сервере электронной почты, он просмотрит свои базы данных на предмет того, какие уязвимости можно использовать. Известные уязвимости в Exchange Server 2003 опубликованы в бюллетенях безопасности Microsoft по адресу www.microsoft.com/security. Некоторые из уязви-мостей связаны с Microsoft Internet Information Services (IIS), так как IIS управляет службой SMTP для Exchange. Другие уязвимости связаны с Microsoft Outlook Web Access (OWA), опять же из-за участия IIS в управлении HTTP-соединениями с сервером Exchange. Следует помнить об уязвимостях Exchange Server 2003 и после выхода обновлений сразу тестировать и устанавливать их.

Администратор электронной почты может столкнуться с проявлением следующих типов атак.

- Переполнение буфера.Переполнение буфера заключается в отправке на сервер такого большого количества данных, которое он не сможет обработать. В зависимости от способа реализации переполнения сервер может прекратить работу либо инициировать запуск вредоносного кода, внедренного злоумышленником.

- Ошибки при обработке данных.Данный тип атак не распространен в настоящее время, но его концепция заключается в отправке небольшой программы напрямую на сервер и в ее выполнении на сервере. Сегодня такие программы по большей части распространяются по сети посредством вложений электронной почты. В зависимости от своего назначения эти программы могут быть вирусами, "троянскими конями" или червями (см. подробнее далее в лекции).

- Вирусы HTML.Эти вирусы не требуют вмешательства пользователя для выполнения автоматических сценариев.

- Особые программы, разработанные для атак через порт 25 (SMTP).Наиболее общие типы программ, выполняющие атаки через порт 25, включая программы массовой отсылки электронной почты (флудинг) или программы, содержащие свой собственный механизм SMTP, использующий порт для выполнения вредоносных действий.

Ниже приведены некоторые общие меры, которые позволят противодействовать указанным выше атакам.

- Физический доступ к серверу.Закройте все потенциальные точки входа и используйте биометрическую аутентификацию.

- Вирусы, "троянские кони" и черви.Используйте антивирусное программное обеспечение и регулярно сканируйте серверы и рабочие станции.

- Потеря данных.Регулярно выполняйте резервное копирование.

- Несанкционированное использование учетных записей пользователей.Обучайте пользователей политикам информационной безопасности и требуйте использования сложных паролей.

- Атака на отказ в обслуживании.Защитите стек протоколов TCP/IP и маршрутизатор.

- Уязвимости платформы.Установите программные обновления и примените службу, обеспечивающую минимизацию числа уязвимостей. Компания Microsoft выпустила отличную бесплатную программу для обновления надстроек на серверах - пакет Software Update Services (SUS).

Дополнительная информация.Обсуждение SUS выходит за рамки данной лекции, для получения подробной информации о SUS посетите веб-сайт Microsoft http://www.microsoft.com/ windows2000 /windowsupdate/sus /default.asp.

Дополнительная информация.Обсуждение SUS выходит за рамки данной лекции, для получения подробной информации о SUS посетите веб-сайт Microsoft http://www.microsoft.com/ windows2000 /windowsupdate/sus /default.asp.Оставшаяся часть лекции содержит материал, который поможет защитить Exchange Server 2003 от указанных атак. Но вначале вкратце остановимся на вопросах физической безопасности сервера Exchange.