|

было бы удобнее если после вопроса было написано сколько вариантов ответа требуется указать. к примеру один вариант или несколько. прошла тест оказалось что нужно несколько а я ответила по одному на каждый вопрос. как то не удобно. |

Подготовка к развертыванию PKI

Открытая или частная иерархия

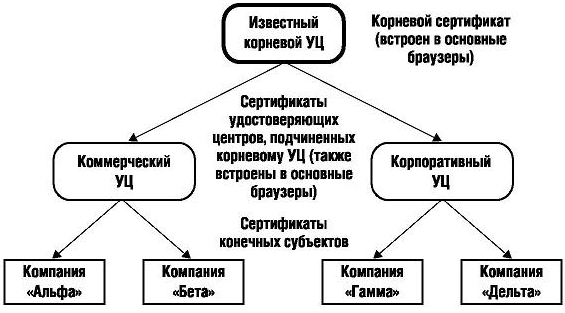

Ключевой концепцией для понимания того, следует ли организации выбирать инсорсинг или аутсорсинг, является идея открытых и частных иерархий [105]. Открытыми называют иерархии, подчиненные корневому УЦ, открытый ключ которого встроен в общедоступное приложение, например web-браузер. В этом случае web-браузер может автоматически проверять валидность сертификатов, изданных в открытой иерархии, а также их издателей, что является бесспорным преимуществом этого способа организации PKI.

Открытые иерархии обычно используются в тех случаях, когда требуется обмен информацией с неаффилированными сторонами или их аутентификация. Уровень доверия к неаффилированным сторонам должен быть достаточно высок, и, следовательно, третьей доверенной стороной должен выступать аутсорсинговый УЦ.

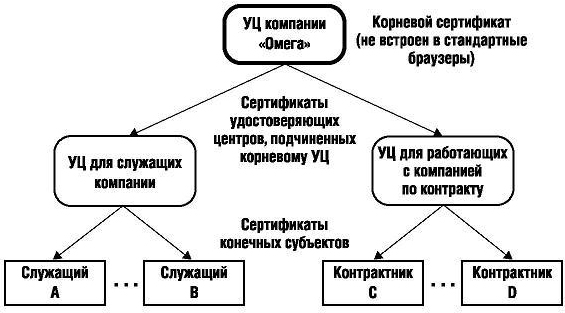

Частные иерархии подчиняются корневому УЦ, открытый ключ которого не встроен в программное обеспечение стандартных браузеров , в этих случаях верификация иерархии не важна. Конечный пользователь может вручную добавить открытый ключ корневого УЦ частной иерархии в список открытых ключей доверенных удостоверяющих центров, встроенных в приложение пользователя. В этом случае вся ответственность за использование этого ключа и администрирование ложится на самого пользователя. Частные иерархии больше подходят для закрытых аффилированных сообществ, например, пользователей корпоративного портала компании. На (рис. 18.1 и 18.2 приведены примеры открытой и частной иерархий.

Важно отметить, что управление доступом к защищенным ресурсам обычно не базируется исключительно на верификации пути сертификации, ведущего к сертификату доверенного корневого УЦ. Приложения, предназначенные для аутентификации (например, экстрасети), обычно имеют модули авторизации, которые позволяют программному обеспечению распознавать содержание сертификатов, предъявляемых субъектами, и управлять доступом на основании списка контроля доступа.

Контроль и гибкость

Иногда решение о самостоятельном развертывании PKI или аутсорсинге базируется на чисто экономических соображениях. Небольшие организации из-за недостатка ресурсов чаще всего выбирают аутсорсинг. Но, безусловно, принятие этого решения не ограничивается просто оценкой издержек в том или ином варианте развертывания, здесь должны быть учтены многие параметры. Один из важнейших факторов - возможности организации контролировать операции УЦ и способы аутентификации. Некоторые организации настаивают на полном контроле всех аспектов функционирования PKI, особенно касающихся безопасности и источника доверия, и обычно не желают зависеть от поставщика услуг третьей стороны. Другие организации не считают возможности контроля критически важными для своей деятельности.

Вариант инсорсинга в целом предоставляет максимум гибкости, поскольку организация самостоятельно осуществляет контроль и управление операциями УЦ и определяет механизмы и процедуры аутентификации. Эта гибкость критически важна при составлении таких документов, как ППС и регламент УЦ. Инсорсинговая PKI, по определению, должна создаваться в случае частной иерархии.

Модель аутсорсинга обеспечивает меньшую гибкость, потому что иерархия сертификатов создается в момент инсталляции программного обеспечения УЦ, а внесение изменений требует дополнительных затрат времени и денег. Если организация не предъявляет особые требования к механизмам аутентификации, то может принять ППС и регламент внешнего корневого УЦ, таким образом, перекладывая ответственность, в том числе и за безопасность секретного ключа корневого УЦ, на внешнюю сторону.