|

Вы уверены, что строка верна? config vlan v2 add untagged 9-16 Как в таком случае пользователи v2 получат доступ к разделяемым ресурсам? По-моему, должно быть config vlan v2 add untagged 9-24 |

Функции обеспечения безопасности и ограничения доступа к сети

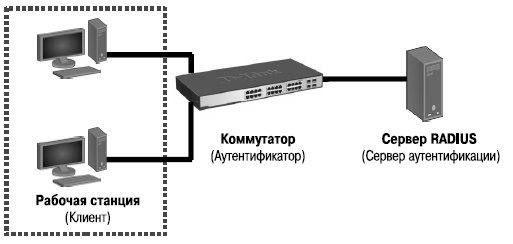

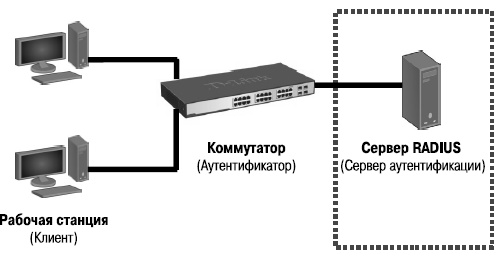

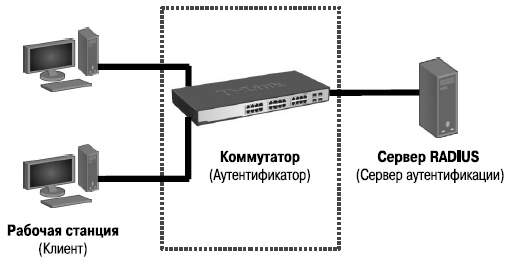

Роли устройств в стандарте 802.1Х

В стандарте IEEE 802.1Х определены следующие три роли, которые могут выполнять устройства:

- клиент (Client/Supplicant);

- аутентификатор (Authenticator);

- сервер аутентификации (Authentication Server).

Клиент (Client/Supplicant) — это рабочая станция, которая запрашивает доступ к локальной сети и сервисам коммутатора и отвечает на запросы от коммутатора. На рабочей станции должно быть установлено клиентское ПО для 802.1Х, например, то, которое встроено в ОС Microsoft Windows XP.

Сервер аутентификации (Authentication Server) выполняет фактическую аутентификацию клиента. Он проверяет подлинность клиента и информирует коммутатор, предоставлять или нет клиенту доступ к локальной сети. RADIUS (Remote Authentication Dial-In User Service) работает в модели "клиент-сервер", в которой информация об аутентификации передается между сервером RADIUS и клиентами

RADIUS.

Аутентификатор (Authenticator) управляет физическим доступом к сети, основываясь на статусе аутентификации клиента. Эту роль выполняет коммутатор. Он работает как посредник (Proxy) между клиентом и сервером аутентификации: получает запрос на проверку подлинности от клиента, проверяет данную информацию при помощи сервера аутентификации и пересылает ответ клиенту. Коммутатор поддерживает клиент RADIUS, который отвечает за инкапсуляцию и деинкапсуляцию кадров EAP и взаимодействие с сервером аутентификации.

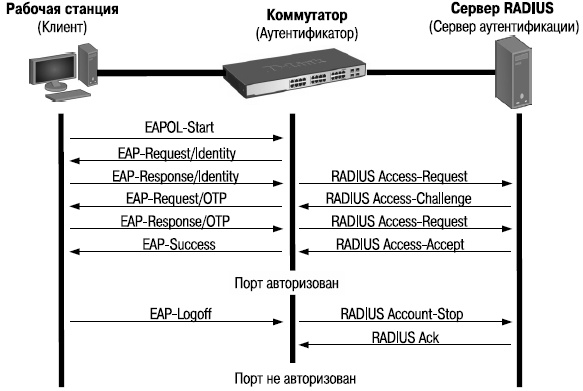

Инициировать процесс аутентификации могут или коммутатор, или клиент.

Клиент инициирует аутентификацию, посылая кадр EAPOL-start, который вынуждает коммутатор отправить ему запрос на идентификацию. Когда клиент отправляет ЕАР-ответ со своей идентификацией, коммутатор начинает играть роль посредника, предающего кадры ЕАР между клиентом и сервером аутентификации до успешной или неуспешной аутентификации. Если аутентификация завершилась успешно, порт коммутатора становится авторизованным.

Схема обмена ЕАР-кадрами зависит от используемого метода аутентификации. На рис. 19.15 показана схема обмена, инициируемого клиентом, где сервером RADIUS используется метод аутентификации OneTime-Password (OTP).

В коммутаторах D-Link поддерживаются две реализации аутентификации 802.1Х:

- Port-Based 802.1Х (802.1Х на основе портов);

- MAC-Based 802.1Х (802.1Х на основе МАС-адресов).