|

Прошел экстерном экзамен по курсу перепордготовки "Информационная безопасность". Хочу получить диплом, но не вижу где оплатить? Ну и соответственно , как с получением бумажного документа? |

Защита от вирусных угроз

Модель защиты компаний от вредоносного кода

Для защиты от нарушителей класса "Н-1" и "Н-2" достаточно использовать стандартное антивирусное программное обеспечение одного производителя, установив его на все рабочие станции и серверы в компании. Такой подход может применяться для небольших компаний, а также для предприятий, где обрабатывается небольшой объём конфиденциальной информации.

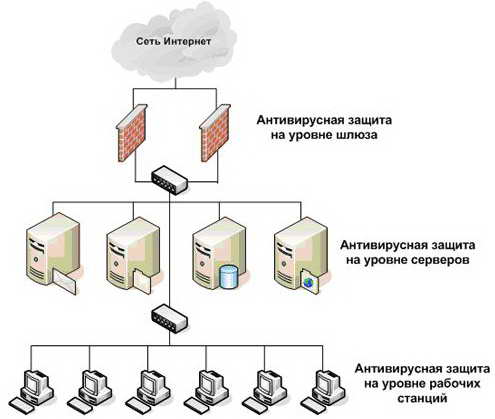

Для защиты от нарушителя класса "Н-3" необходимо использовать многовендорный вариант антивирусной защиты, который предусматривает применение антивирусных ядер различных производителей. Это позволит существенно повысить вероятность обнаружения вируса за счёт того, что каждый файл или почтовое сообщение будет проверяться различными ядрами. Ещё одним преимуществом использования многоядерных антивирусов является более высокая надёжность работы системы антивирусной защиты. В случае, если в одном из сканирующих ядер системы произойдёт сбой, то оно всегда может быть заменено другим активным антивирусным ядром. Как правило, выделяют три уровня антивирусной защиты, на каждом из которых могут использоваться антивирусные продукты различных производителей (рис. 21.2):

- уровень шлюза, на котором средства антивирусной защиты устанавливаются на межсетевом экране или прокси-сервере. Еще одним вариантом защиты АС на уровне шлюза может являться установка специализированных программно-аппаратных комплексов (appliance'ов) в точке подключения АС к сети Интернет;

- уровень серверов, в рамках которого антивирусные агенты устанавливаются на файловые, почтовые и другие серверы АС;

- уровень рабочих станций пользователей, на котором антивирусы устанавливаются на все рабочие места пользователей с возможностью централизованного управления с единой консоли.

В качестве альтернативы использования нескольких продуктов различных производителей возможно применение программных комплексов, которые включают в себя несколько ядер с единой консолью управления. Примером продуктов такого класса является система ForeFront компании Microsoft (www.forefront.ru). В этой связи необходимо отметить, что антивирусный продукт ForeFront может включать в себя одновременно от пяти до девяти антивирусных ядер различных производителей.

Описанный выше подход к защите от нарушителей класса "Н-3" рекомендуется применять для компаний средних размеров.

Для защиты от нарушителей класса "Н-4" применение одних лишь антивирусных продуктов недостаточно, так как злоумышленники данной категории обладают возможностями создавать вредоносный код, который не обнаруживается антивирусами. Поэтому в дополнение к многовендорной антивирусной защите в АС компании необходимо использовать подсистему сетевого экранирования, выявления и предотвращения атак, а также обнаружения уязвимостей.

Подсистема выявления и предотвращения атак предназначена для обнаружения несанкционированной вирусной активности посредством анализа пакетов данных, циркулирующих в АС, а также событий, регистрируемых на серверах и рабочих станциях пользователей. Подсистема дополняет функции межсетевых и персональных экранов за счёт возможности более детального контекстного анализа содержимого передаваемых пакетов данных. Данная подсистема включает в себя следующие компоненты:

- сетевые и хостовые сенсоры, предназначенные для сбора необходимой информации о функционировании АС. Сетевые сенсоры реализуются в виде отдельных программно-аппаратных блоков и предназначены для сбора информации обо всех пакетах данных, передаваемых в рамках того сетевого сегмента, где установлен сенсор. Данный тип сенсоров устанавливается во всех ключевых сегментах АС, где расположены защищаемые узлы системы. Хостовые сенсоры устанавливаются на рабочие станции и серверы АС и собирают информацию обо всех событиях, происходящих на этих узлах системы. Хостовые сенсоры могут собирать информацию не только о пакетах данных, но и других операциях, которые выполняются приложениями, запущенными на узле АС;

- модуль выявления атак, выполняющий обработку данных, собранных сенсорами, с целью обнаружения информационных атак нарушителя. Данный модуль подсистемы должен реализовывать сигнатурные и поведенческие методы анализа информации;

- модуль реагирования на обнаруженные атаки. Модуль должен предусматривать возможность как пассивного, так и активного реагирования. Пассивное реагирование предполагает оповещение администратора о выявленной атаке, в то время как активное - блокирование попытки реализации вирусной атаки;

- модуль хранения данных, в котором содержится вся конфигурационная информация, а также результаты работы подсистемы.

Подсистема выявления уязвимостей должна обеспечивать возможность обнаружения технологических и эксплуатационных уязвимостей АС посредством проведения сетевого сканирования. В качестве объектов сканирования могут выступать рабочие станции пользователей, серверы, а также коммуникационное оборудование. Для проведения сканирования могут использоваться как пассивные, так и активные методы сбора информации. По результатам работы подсистема должна генерировать детальный отчёт, включающий в себя информацию об обнаруженных уязвимостях, а также рекомендации по их устранению. Совместно с подсистемой выявления уязвимостей в АС может использоваться система управления модулями обновлений общесистемного и прикладного ПО, установленного в АС. Совместное использование этих систем позволит автоматизировать процесс устранения выявленных уязвимостей путём установки необходимых обновлений на узлы АС ( service pack, hotfix, patch и др.).

Подсистема управления антивирусной безопасностью, предназначенная для выполнения следующих функций:

- удалённой установки и деинсталляции антивирусных средств на серверах и рабочих станциях пользователей;

- удалённого управления параметрами работы подсистем защиты, входящих в состав комплексной системы антивирусной защиты;

- централизованного сбора и анализа информации, поступающей от других подсистем. Данная функция позволяет автоматизировать процесс обработки поступающих данных, а также повысить оперативность принятия решений по реагированию на выявленные инциденты, связанные с нарушением антивирусной безопасности.

Описанный выше подход к защите от нарушителей класса "Н-4" целесообразно применять в крупных и территориально-распределённых компаниях, ресурсы которых потенциально могут быть подвержены целевым атакам злоумышленников, реализуемых при помощи вредоносного кода.

В таблице 21.3 показаны основные механизмы защиты, которые должны применяться в зависимости от выбранного класса нарушителя.

Технологическое обеспечение должно быть направлено на создание комплексной системы антивирусной защиты (КСАЗ). Рассмотрим подсистемы защиты, которые должны входить в состав КСАЗ для обеспечения защиты на уровне сети, рабочих станций и серверов АС.