Реестр Windows Server 2003

Средства безопасности для реестра

Работа со средствами безопасности для реестра очень похожа на работу со средствами безопасности, которые вы получаете с помощью файловой системы NTFS. Вы можете применять полномочия доступа к разделам и подразделам на уровне группы или пользователя, определять, хотите ли вы, чтобы полномочия были наследуемыми, и создавать целую иерархию полномочий с любым уровнем уточнений. Иными словами, как и в NTFS, у каждого раздела реестра есть свой список управления доступом ACL (access control list).

По умолчанию заданы довольно жесткие уровни безопасности реестра. Администраторы имеют полный доступ ко всему реестру, но другие пользователи имеют полный доступ только к разделам, которые относятся к их собственным пользовательским учетным записям (сюда включается HKEY_CURRENT_USER ), а также доступ только по чтению к разделам, которые относятся к данному компьютеру и установленному ПО. Тем не менее, вам может потребоваться изменение настроек безопасности реестра, чтобы предоставлять или отменять полномочия на уровне группы или пользователя. В этом разделе дается описание задач, связанных с заданием полномочий.

Описание полномочий

Полномочия, которые вы можете применять к определенному разделу реестра, доступны на двух уровнях.

- Базовые полномочия, которые составлены из отдельных полномочий.

- Отдельные полномочия.

Базовые полномочия – это группа из отдельных (более конкретных) полномочий. Для большинства разделов базовые полномочия – это Full Control (Полный доступ) и Read (Чтение).

Отдельные полномочия приводятся в таблице 4.2. Все полномочия из таблицы 4.2 предоставляются пользователям, имеющим полномочия Full Control. Полномочия, которые не попадают в группу Read (третья колонка табл. 4.2), называются специальными полномочиями.

Работа с полномочиями

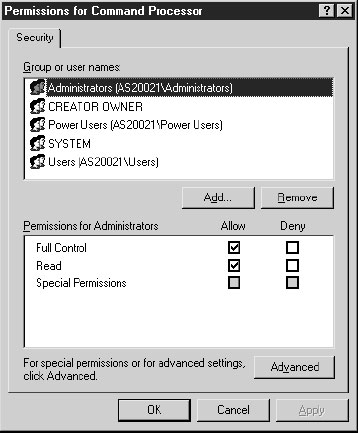

Для просмотра или задания полномочий по разделу реестра (включая поддеревья верхнего уровня) щелкните правой кнопкой на этом разделе и выберите в контекстном меню пункт Permissions. Появится диалоговое окно Permissions для этого раздела, аналогичное рисунку 4.2.

При выборе каждого пользователя или группы вы видите полномочия. Полномочия, которые затенены, наследуются от родительских разделов и не могут быть изменены в этом диалоговом окне.

Добавление пользователей или групп в список полномочий

Вы можете добавлять пользователей или группы в список полномочий доступ к разделу с помощью следующих шагов.

- Щелкните на кнопке Add, чтобы открыть диалоговое окно Select Users, Computers, Or Groups (Выбор пользователей, компьютеров или групп).

- Щелкните на кнопке Locations и выберите компьютер или домен, который хотите использовать.

- Если вы знаете имена пользователей и/или групп, введите имена, которые хотите добавить, отделяя каждое имя символом "точка с запятой". Если вы не знаете имен, щелкните на кнопке Advanced, чтобы задать критерии поиска, и выберите нужные имена. По окончании ввода имен щелкните на кнопке OK.

- Вернувшись в диалоговое окно Permissions, выделите каждую новую запись и назначьте полномочия Read или Full Control. (Если вы не хотите использовать эти базовые полномочия, см. следующий раздел, "Задание специальных полномочий".)

- По окончании щелкните на кнопке OK.

Задание специальных полномочий

Если вы хотите задать более конкретные полномочия для группы или пользователя, то можете задать специальные полномочия, используя следующие шаги.

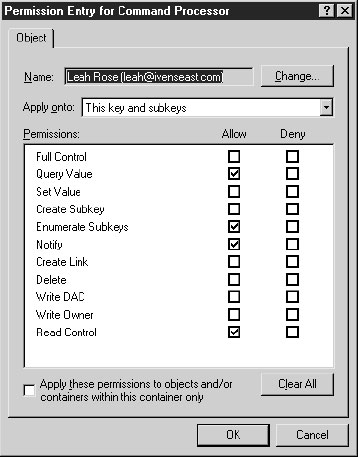

- В диалоговом окне Permissions щелкните на кнопке Advanced, чтобы открыть для данного раздела диалоговое окно Advanced Security Settings.

- Дважды щелкните на пользователе или группе, для которого хотите задать специальные полномочия (см. рис. 4.3).

- В секции Permissions установите флажок Allow (Разрешить) или Deny (Запретить) для каждого вида полномочий, которые вы хотите задать.

- Задайте наследование, выбрав один из вариантов в раскрывающемся списке поля Apply Onto (Применять к).

- This key only (Только к этому разделу).

- This key and subkeys (К этому разделу и подразделам).

- Subkeys only (Только к подразделам).

- Щелкните на кнопке OK, чтобы вернуться в диалоговое окно Advanced Security Settings. Задайте полномочия для другого пользователя или группы либо два раза щелкните на кнопках OK, чтобы закрыть все диалоговые окна.

Изменение владельца раздела

Владелец раздела реестра может указывать пользователей и группы, которым разрешается работа с этим разделом, что дает полный доступ конкретному человеку. Получение владения разделом реестра является ответственной задачей, и она должна выполняться только администратором, у которого имеется проблема доступа к данному разделу (обычно в результате неверных изменений в списке ACL). По умолчанию для компьютеров Windows Server 2003 владение определяется следующим образом.

- Для компьютеров, используемых как рядовые серверы, это члены локальной группы Administrators.

- Для компьютеров, работающих как контроллеры домена, это члены группы Domain Administrators.

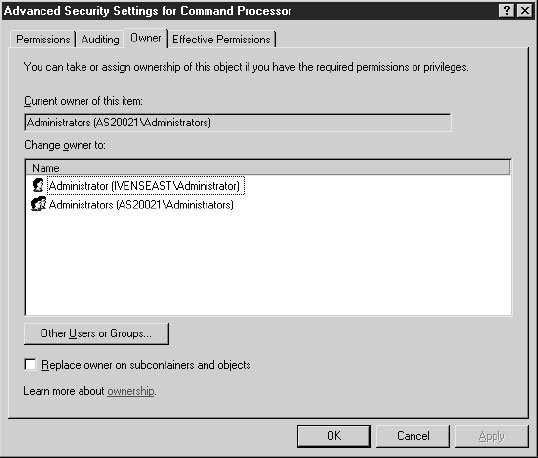

Для просмотра или изменения владения щелкните правой кнопкой на данном разделе и выберите в контекстном меню пункт Permissions. Щелкните на кнопке Advanced и затем щелкните на вкладке Owner (Владелец). Как видно из рисунка 4.4, текущий владелец показан вверху вкладки Owner, и ниже представлен список допустимым пользователей, которые могут стать владельцами.

Вы можете передавать владение любому пользователю из этого списка. Если вы хотите выбрать владельца, находящегося вне текущих доступных групп Administrator, щелкните на кнопке Other Users Or Groups (Другие пользователи или группы), чтобы открыть диалоговое окно Select User, Computer, Or Group. Выберите имя, которое хотите добавить в список, и затем вернитесь во вкладку Owner и выделите это имя. Но прежде чем предоставить владение пользователю или группе, вы должны изменить полномочия, разрешив полномочия Write Owner (предоставив новому владельцу право управлять владением).

Аудит реестра

Вам может потребоваться аудит определенных действий с реестром, чтобы попытаться найти источник какой-либо проблемы. Или вам может потребоваться аудит просто из любопытства (если у вас достаточный объем свободного места на диске для журнала аудита).

У вас имеются достаточно мощные и гибкие возможности аудита операций с реестром; вы можете выполнять аудит разделов, пользователей, групп и любых сочетаний. Для аудита операций с реестром нужно выполнить три шага.

- Включить аудит как групповую политику.

- Задать опции конфигурирования аудита в реестре.

- Просматривать результаты аудита в журнале Security оснастки Event Viewer.

Включение аудита

Прежде чем выполнять аудит операций с реестром, вы должны включить аудит, который отключен по умолчанию в Windows Server 2003. Включение/отключение аудита осуществляется с помощью групповой политики, и вы можете использовать для этого политику на уровне домена или локальную политику в зависимости от действий в реестре, аудит которых хотите выполнять.

Включение аудита для домена. Чтобы включить аудит реестра на уровне домена, откройте оснастку Active Directory Users and Computers и затем выполните следующие шаги.

- Откройте диалоговое окно Properties для данного домена.

- Щелкните на вкладке Group Policy.

- Выберите объект Default Domain Policy и щелкните на кнопке Edit.

- Появится консоль Group Policy. Перейдите в Computer Configuration\Windows Settings\Security Settings\Local Policies\Audit Policy.

- Дважды щелкните на записи Audit object access в правой панели, чтобы открыть диалоговое окно Properties.

- Включите эту политику, установив флажок Define This Policy Settings (Определить следующие настройки политики) и установив флажок Success и/или флажок Failure (аудит успешных и/или неудачных попыток).

Примечание. Политики аудита реестра позволяют также выбирать аудит успешных или неудачных попыток для каждого типа доступа к реестру. Это позволяет осуществлять избирательную фильтрацию, не допуская излишнего разрастания файла журнала.

Включение аудита на локальном компьютере. Чтобы включить аудит реестра на каком-либо компьютере, выполните следующие шаги.

- Откройте средство администрирования Local Security Settings.

- В дереве консоли раскройте Local Policies и выберите Audit Policy.

- Дважды щелкните на записи Audit object access в правой панели и выберите действия, аудит которых хотите осуществлять.

Задание опций аудита в реестре

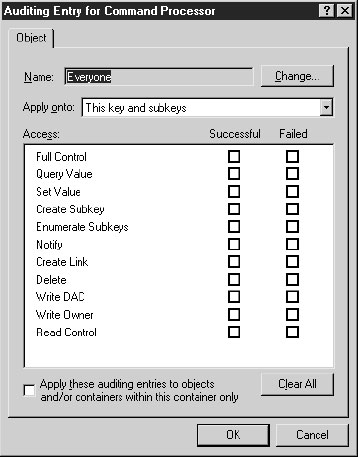

После включения аудита вы можете задать действия, аудит которых хотите осуществлять. Откройте Regedit, щелкните правой кнопкой на родительском разделе, который хотите использовать как верхнюю точку процесса аудита (по умолчанию аудит наследуется подразделами) и выберите в контекстном меню пункт Permissions. Щелкните на кнопке Advanced и перейдите во вкладку Audit. Щелкните на кнопке Add, чтобы начать добавление пользователей и групп, аудит которых хотите осуществлять. Используйте следующие рекомендации.

- Для аудита действий определенного лица выберите этого пользователя.

- Для аудита, позволяющего увидеть, кто и что делает в реестре, лучше всего выбрать группу Everyone.

- В более сложных случаях выберите подходящие группы и пользователей.

При выборе каждого пользователя или группы выберите также действия, аудит которых хотите осуществлять, как это показано на рисунке 4.5.

По умолчанию аудит выполняется для текущего раздела и наследуется подразделами. Вы можете изменить это поведение, выбрав другой вариант в раскрывающемся списке Apply Onto. Имеются три варианта: This key only, This key and subkeys и Subkeys only.

Вот некоторые советы по конфигурированию аудита.

- Включение аудита вызывает снижение производительности. Чем больше групп и пользователей вы добавляете, тем больше задач вы включаете в аудит и тем больше влияете на уровень производительности.

- Почти нет смысла выполнять аудит неудачных попыток отдельных пользователей, поскольку в большинстве случаев это происходит из-за недостаточных полномочий пользователя. Если этот пользователь не может выполнить какую-либо задачу, то нет смысла сообщать об этом в виде события аудита. Если приложения сообщают об ошибках и служба поддержки предполагает наличие проблемы доступа к данным реестра, задайте аудит неудачных попыток для раздела SYSTEM.

Не выполняйте аудит успешных попыток для обычных задач, которые не могут принести вреда, например, запрос значения. Этот может привести только к огромным размерам журнала.

Рис. 4.5. Выберите действие и результат для каждой задачи реестра, аудит которой хотите осуществлять

Просмотр журнала аудита

Аудит – это события системы безопасности, поэтому результаты аудита находятся в журнале Security оснастки Event Viewer. Откройте Event Viewer и выберите журнал Security для просмотра событий аудита.