|

Прошел экстерном экзамен по курсу перепордготовки "Информационная безопасность". Хочу получить диплом, но не вижу где оплатить? Ну и соответственно , как с получением бумажного документа? |

Особенности и алгоритмы кодирования голоса

Телефонные компании знают, что некоторые каналы-направления оказываются загружены особенно сильно, например, Москва–СанктПетербург. В таких случаях иерархия станций может быть нарушена. На самом верхнем уровне станции образуют полносвязный граф, чтобы исключить неоправданные транзитные связи. Неоднозначность пути устраняется процессорами станций, при этом всегда выбирается кратчайший путь.

В случае комбинирования традиционного коммутатора с M -канальными мультиплексорами пакетов по времени можно осуществить до M*N связей одновременно. При этом становится возможным объединить нескольких клиентов так, что они все одновременно могут говорить друг с другом. Схема такого переключателя каналов показана на рис. 2.20.

Кружочки на пересечениях линий представляют собой ключи, замыкая которые можно соединить i -й входной канал с j -м выходным. На каждой линии может быть только один замкнутый ключ. Такая схема коммутации называется TST (Time-Space-Time). Именно она преобладает сегодня при построении сетей ISDN. Магистральные каналы ISDN строятся в соответствии со стандартом T1.

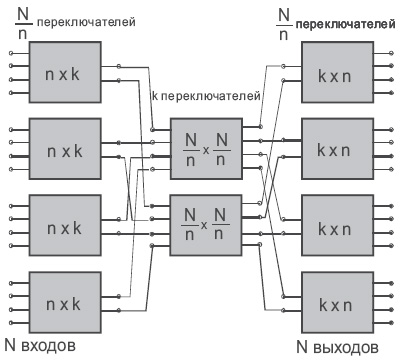

Такая схема при числе входных и выходных каналов, равном N = 1000 требует миллиона элементарных переключателей. Можно рассмотреть вариант, когда используются коммутаторы с n входами и k выходами. Здесь для простоты рассматривается только трехкаскадный вариант. В первом каскаде каждый переключатель имеет n входов, а их число равно N/n. Второй каскад имеет k переключателей с N/n входами и N/n выходами, третий каскад воспроизводит структуру первого. Схема коммутатора с N = 16, n = 4 и k = 2 показана на рис. 2.21. Число элементарных переключателей в таком трехкаскадном коммутаторе М равно

M = 2kN + k(N/n)2

Первое слагаемое характеризует число элементарных переключателей во входной и выходной секциях системы, а второе — число элементарных переключателей в k внутренних модулях. При N = 1000, n = 50 и k = 10 требуется 24000 элементарных переключателей вместо миллиона (но и число одновременно формируемых каналов становится много меньше 1000).

Второй каскад данного коммутатора имеет 8 входов, в случае прихода девятого вызова клиент получит сигнал "занято" (блокировка коммутатора) еще до завершения набора телефонного номера. Для увеличения числа одновременно обслуживаемых запросов можно увеличить число коммутирующих устройств во втором каскаде. В 1953 году Клос показал, что при k = 2n -1 блокировка коммутатора не будет происходить никогда. Существуют решения, которые теоретически могут приводить к блокировке, но с очень малой вероятностью.

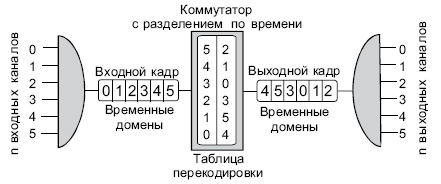

Совершенно другим типом коммутатора является переключатель с разделением по времени. Будем считать, что такой коммутатор имеет n входных и столько же выходных каналов. В данном методе входные каналы последовательно сканируются и формируется входной кадр из n доменов. Каждому домену соответствует k бит. Для переключателей на потоки Т1 k = 8, а скорость обработки составляет 8000 кадров в секунду. Центральным узлом такого устройства является коммутатор с разделением по времени, который воспринимает входные кадры и генерирует выходные кадры с измененным порядком временных доменов. Этот коммутатор имеет встроенный буфер для n k -битных слов. На рис. 2.22 показана структура такого коммутатора. Во входном кадре временные домены пронумерованы от 0 до 5 ( n = 5 ). Последовательность бит с i -го входного канала с помощью мультиплексора TDM (изображен в левой части рисунка) помещается в i -й временной домен входного кадра. Входной кадр заносится в буфер коммутатора. В коммутаторе формируется таблица перекодировки ( lookup-таблица ), которая определяет, какому временному домену в выходном потоке будет соответствовать тот или иной домен во входном кадре. В сущности, эта таблица решает, на какой выходной канал попадут данные, пришедшие по заданному входному каналу. Если вы думаете, что ранее не сталкивались с такого рода таблицами, то это заблуждение.

Первая lookup-таблица, с которой вы познакомились в вашей жизни, была таблицей умножения. Ведь она является таблицей соответствия, и вы реально не производите никаких арифметических действий, пользуясь ей. Когда нужно определить, чему равно 5 x 5, мы не производим умножение, а извлекаем результат непосредственно из памяти.

С помощью таблицы перекодировки формируется выходной кадр. На рис. 2.22 коммутатор связывает нулевой входной канал с 4-м выходным каналом, первый входной канал с 5-м выходным и т.д. Выходной демультиплексор (изображен справа) преобразует номер временного домена выходного кадра в номер выходного канала. Так, временной домен с номером 4 попадет в 4-й выходной канал. В сущности, здесь с помощью пакетной методики осуществляется коммутация каналов.

В процессе работы коммутатор должен запоминать n кодов, соответствующих временным доменам, а затем считывать их снова в пределах одного периода, равного по длительности 125 мкс. Если каждая ячейка памяти имеет время доступа t мкс, то для всей этой процедуры потребуется 2nt мкс ( 2nt = 125, что означает n = 125/2t ). По этой причине с 100-наносекундной памятью можно реализовать коммутатор на 625 каналов. На основе данной схемы можно реализовать многокаскадный коммутатор на много большее число каналов.

При цифровой передаче данных желательно максимально эффективно использовать имеющуюся полосу пропускания. Одним из способов повышения эффективности является сжатие данных (архивация) на входе канала и обратное преобразование со стороны приемника.

Существуют методы сжатия с потерей части информации и без потери. Потеря части данных иногда допустима при передаче звука или изображения. Во всех остальных случаях (например, при передаче исполняемой программы) потеря данных недопустима. К числу методов сжатия без потери данных относятся алгоритмы Зива-Лемпеля, Хаффмана и Барроуза-Виллера.