|

В материале Триада безопасной ИТ-инфраструктуры – Конфиденциальность, Целостность в качестве основных технологий обеспечения отказоустойчивости для данных указаны Защита с помощью RAID. Шифрование данных и управление ключом. Стратегии создания копий и восстановления. Каким образом шифрование обеспечивает отказоустойчивость? |

Основные принципы создания надежной и безопасной ИТ-инфраструктуры

1.1 Введение

За несколько последних десятилетий требования к информационной безопасности существенно изменились. До начала широкого использования автоматизированных систем обработки данных безопасность информации достигалась исключительно физическими и административными мерами. С появлением компьютеров стала очевидной необходимость использования автоматических средств защиты файлов данных и программной среды. Следующий этап развития автоматических средств защиты связан с появлением распределенных систем обработки данных и компьютерных сетей, в которых средства сетевой безопасности кроме защиты файлов и программной среды необходимо использовать для защиты передаваемых по сетям данных. В наиболее полной трактовке под средствами сетевой безопасности мы будем иметь в виду меры предотвращения нарушений безопасности, которые возникают при передаче информации по сетям, а также меры, позволяющие определять, что такие нарушения безопасности имели место. Именно изучение средств сетевой безопасности и связанных с ними теоретических и прикладных проблем, составляет основной материал книги.

Перечислим некоторые характерные проблемы, связанные с безопасностью, которые возникают при использовании компьютерных сетей:

- Фирма имеет несколько офисов, расположенных на достаточно большом расстоянии друг от друга. При пересылке конфиденциальной информации по общедоступной сети (например, интернет) необходимо быть уверенным, что никто не сможет ни подсмотреть, ни изменить эту информацию.

- Сетевой администратор осуществляет удаленное управление компьютером. Враждебно настроенный пользователь перехватывает управляющее сообщение, изменяет его содержание и отправляет сообщение на данный компьютер.

- Пользователь несанкционированно получает доступ к удаленному компьютеру с правами законного пользователя, либо, имея право доступа к компьютеру, получает доступ с гораздо большими правами.

- Фирма открывает интернет-магазин, который принимает оплату в электронном виде. В этом случае продавец должен быть уверен, что он отпускает товар, который действительно оплачен, а покупатель должен иметь гарантии, что он, во-первых, получит оплаченный товар, а во-вторых, номер его кредитной карточки не станет никому известен.

- Фирма открывает свой сайт в интернете. В какой-то момент содержимое сайта заменяется новым, либо возникает такой поток и такой способ обращений к сайту, что сервер не справляется с обработкой запросов. В результате обычные посетители сайта либо видят информацию, не имеющую к фирме никакого отношения, либо просто не могут попасть на сайт фирмы.

Рассмотрим основные понятия, относящиеся к информационной безопасности, и их взаимосвязь.

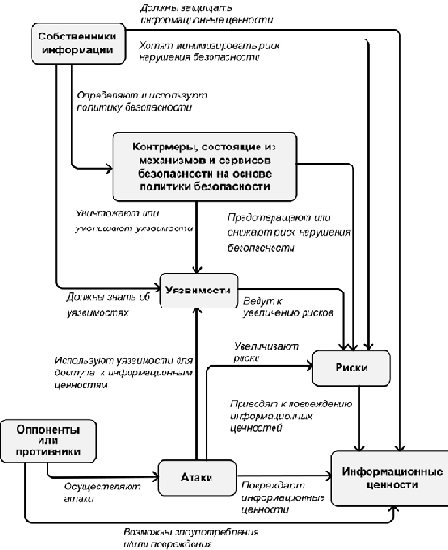

Собственник определяет множество информационных ценностей (активов), которые должны быть защищены от различного рода атак. Атаки осуществляются агентами угроз (threatagent) или оппонентами, использующими различные уязвимости в защищаемых активах. Основными нарушениями безопасности являются раскрытие информационных активов (потеря конфиденциальности), их неавторизованная модификация (потеря целостности) или неавторизованная потеря доступа к этим активам (потеря доступности).

Собственники информационных активов анализируют уязвимости защищаемых ресурсов и возможные атаки, которые могут иметь место в конкретном окружении. В результате такого анализа определяются риски для данного набора информационных активов. Этот анализ определяет выбор контрмер, который задается политикой безопасности и реализуется с помощью механизмов и сервисов безопасности. Следует учитывать, что отдельные уязвимости могут сохраниться и после применения механизмов и сервисов безопасности. Политика безопасности определяет согласованную совокупность механизмов и сервисов безопасности, адекватную защищаемым активам и окружению, в котором они используются.

На рисунке показана взаимосвязь рассмотренных выше понятий информационной безопасности.

Дадим следующие определения:

Уязвимость – слабое место в системе, с использованием которого может быть осуществлена атака.

Риск – вероятность того, что конкретная атака будет осуществлена с использованием конкретной уязвимости. В конечном счете, каждая организация должна принять решение о допустимом для нее уровне риска. Это решение должно найти отражение в политике безопасности, принятой в организации.

Политика безопасности – правила, директивы и практические навыки, которые определяют то, как информационные активы обрабатываются, защищаются и распространяются в организации и между информационными системами; набор критериев для предоставления сервисов безопасности.

Атака – любое действие, нарушающее Безопасность информационной системы. Более формально можно сказать, что атака – это действие или последовательность связанных между собой действий, использующих уязвимости данной информационной системы и приводящих к нарушению политики безопасности.

Механизм безопасности – программное и/или аппаратное средство, которое определяет и/или предотвращает атаку.

Сервис безопасности – сервис, который обеспечивает задаваемую политикой безопасность систем и/или передаваемых данных, либо определяет осуществление атаки. Сервис использует один или более механизмов безопасности.

Рассмотрим модель сетевой безопасности и основные типы атак, которые могут осуществляться в этом случае. Затем рассмотрим основные типы сервисов и механизмов безопасности, предотвращающих такие атаки.

Для создания надежной и безопасной ИТ-инфраструктуры необходимо разработать так называемую "оборону в глубину".

Создание "обороны в глубину" означает целостный подход к решению проблемы, а не простое использование отдельных технологических решений.

Обсудим основные принципы, которых необходимо придерживаться для создания надежной и безопасной ИТ-инфраструктуры и опишем основные составляющие, позволяющие создавать так называемую "обороны в глубину".

Основной принцип – обеспечение жизнеспособности ИТ-сервисов и минимизации отказов и проникновений должно осуществляться с помощью интеграции различных технологий.

Под обороной в глубину понимается создание такой информационной инфраструктуры, в которой для минимизации отказов и проникновений используются несколько взаимосвязанных между собой технологий. При создании обороны в глубину обеспечивается надежность и эластичность ИТ-сервисов, т.е. способность ИТ-систем противостоять атакам, минимизируя их воздействие на сервисы.

Оборона в глубину может быть разбита на отдельные элементы, каждый из которых фокусируется на отдельном аспекте обеспечения безопасности.

Безопасность информационной системы – защита от неавторизованного доступа или модификации информации во время хранения, обработки, пересылки, а также защита от отказа в обслуживании законных пользователей, включая меры, необходимые для определения, документирования и учета угроз.

Для обеспечения безопасности необходимо определить механизмы, которые защищают информацию и информационные системы, гарантируя Доступность, целостность, аутентификацию, конфиденциальность и невозможность отказа. Это также включает обеспечение возможности восстановления информационных систем.

1.2 Классификация сетевых атак

При сетевом взаимодействии существует информационный поток от отправителя (файл, пользователь, компьютер) к получателю (файл, пользователь, компьютер):

Большинство компьютерных атак нарушают только определенные параметры безопасности системы. Например, атаки могут давать возможность атакующему просматривать передаваемые сообщения, но не позволяют изменить их. Другие атаки могут позволить атакующему выполнить останов (shutdown) некоторых компонент системы, но не предоставят доступ ни к каким файлам.

Несмотря на все многообразие, все сетевые атаки можно разделить на два класса: пассивные и активные.

1.2.1 Пассивная атака

Пассивной называется такая атака, при которой оппонент не имеет возможности модифицировать передаваемые сообщения и вставлять в информационный канал между отправителем и получателем свои сообщения. Целью пассивной атаки может быть только прослушивание передаваемых сообщений и анализ трафика.

В этом случае также говорят, что нарушена конфиденциальность.

Одной из разновидностей пассивных атак являются атаки сканирования. Они возникают тогда, когда атакующий прощупывает целевую сеть или систему, посылая различные типы пакетов. Обычно это выполняется с использованием сетевых инструментальных средств анализа уязвимостей, как коммерческих, так и свободно распространяемых. Эти же самые инструментальные средства используются и системными администраторами для поиска уязвимостей в своих системах. Технологии используются одни и те же, но мотивация для выполнения действий разная!

Анализируя получаемые ответы, атакующий может много узнать о характеристиках и уязвимостях системы. Атака сканирования является для атакующего средством идентификации цели. Эти атаки не выполняют проникновение или другую компрометацию систем. Используемые инструментальные средства имеют разные названия: сетевые анализаторы, анализаторы портов, сетевые сканеры, сканеры портов или сканеры уязвимостей. Атаки сканирования могут определять:

- топологию целевой сети;

- типы сетевого трафика, пропускаемые межсетевым экраном;

- активные хосты в сети;

- операционные системы, которые выполняются на хостах;

- ПО сервера, которое выполняется на хостах;

- номера версий для всего обнаруженного ПО.

Сканеры уязвимостей являются специальным типом сканеров, которые проверяют наличие конкретных уязвимостей на хостах. Атакующий может запустить сканер уязвимостей, который определит список хостов (IP-адресов), уязвимых для конкретной атаки.

Имея данную информацию, атакующий может точно определить различные параметры ПО жертвы, чтобы использовать их для осуществления конкретных атак с целью проникновения в эти системы. Иными словами, атакующие используют сканирование для "выбора" цели перед запуском реальной атаки. К несчастью для жертвы, по аналогии с тем, как любой человек может войти в банк или осмотреть видимую систему безопасности, некоторые законодатели считают, что сканирование сети или хоста является законным действием. С точки зрения того, кто выполняет сканирование, он просто бродит по интернету в поисках публично доступных ресурсов.

Существуют законодательные оправдания для сканирования. Инструменты поиска в веб могут сканировать интернет для поиска новых веб-страниц. Каждый может сканировать интернет для поиска свободных музыкальных репозиториев или публично доступных многопользовательских игр. Главным является то, что, как правило, технология, которая позволяет обнаруживать публично доступные ресурсы, также позволяет анализировать систему для поиска слабых мест в безопасности. Следует делать различие между законным и враждебным сканированием. Сканирование в большинстве случаев является предвестником любой серьезной попытки проникновения. Если сеть подсоединена к интернету, это почти всегда означает, что она будет просканирована, если не сегодня, то, по крайней мере, в ближайшую неделю.

1.2.2 Активная атака

Активной называется такая атака, при которой оппонент имеет воз-можность модифицировать передаваемые сообщения и вставлять свои сообщения. Различают следующие типы активных атак:

Отказ в обслуживании – DoS-атака (Denial of Service)

Отказ в обслуживании нарушает нормальное функционирование сетевых сервисов. Например, оппонент может перехватывать все сообщения, направляемые определенному адресату. Другим примером подобной атаки является создание значительного трафика, в результате чего сетевой сервис не сможет обрабатывать запросы законных клиентов. В этом случае говорят, что нарушена Доступность: атака осуществляет нарушение доступности, если она не позволяет законному пользователю получить доступ к конкретному ресурсу системы там, тогда и в той форме, которая ему нужна.

DoS-атаки также могут пытаться замедлить или остановить системы или сервисы в целевой сети. Существует два типа DoS-атак: шквальная эксплуатация и наводнение (flooding).

Классическим примером такой атаки в сетях TCP/IP является SYN-атака, при которой нарушитель посылает пакеты, инициирующие установление ТСР-соединения, но не посылает пакеты, завершающие установление этого соединения. В результате на сервере может произойти переполнение таблицы соединений, и серверу не удастся установить соединение с законными пользователями.

DoDoS-атаки шквальной эксплуатации

Атаки шквальной эксплуатации вызывают "шквал" в ПО целевой системы, что приводит к невозможности обработки запросов законных пользователей или исчерпанию системных ресурсов. Например, результатом "ping of death" атаки является невозможность обработки полученного пакета. Данная атака состоит в отправке очень большого ICMP-пакета с помощью утилиты ping. Некоторые ОС Windows не могут обработать такой пакет, в результате чего происходит крах системы. Что касается исчерпания ресурсов, то под ресурсами в данном случае понимается время ЦП, память, дисковое пространство, пространство в некотором буфере или пропускная способность сети. Во многих случаях достаточно установить последние версии ПО, чтобы предотвратить данный тип DoS-атаки.

DoS-атаки наводнения

Атакующий может попытаться монополизировать сетевое соединение с целевой системой, в результате этого никто не сможет получить доступ к ресурсу. Такие атаки называются flooding DoS-атаками, и в этом случае не создается шквала на целевой системе.

Термин "распределенная DoS-атака" (DDoS) означает подмножество DoS-атак. DDoS-атаки являются вариантами DoS-атак наводнения, когда атакующий использует несколько компьютеров для запуска атаки. Эти компьютеры часто находятся под управлением атакующего и таким образом действуют как единая огромная атакующая система. Атакующий обычно не может нанести вред большому сайту электронной коммерции с помощью наводнения сетевыми пакетами с единственного хоста. Однако, если он получит управление над огромным количеством хостов, взломав их таким образом, чтобы заставить их выполнять атаку под своим управлением, то он может получить достаточно средств для успешной атаки на самые большие системы.

Модификация потока данных – атака "man in the middle"

Модификация потока данных означает либо изменение содержимого пересылаемого сообщения, либо изменение порядка сообщений. В этом случае говорят, что нарушена целостность: атака осуществляет нарушение целостности, если она позволяет атакующему изменить состояние системы, либо данных, хранящихся или передаваемых через систему.

Создание ложного потока (фальсификация, проникновение)

Фальсификация (нарушение аутентичности) означает попытку одного субъекта выдать себя за другого.

В этом случае может быть нарушена управляемость: атака осуществляет нарушение управляемости, если она предоставляет (неавторизованному) атакующему привилегии, которые не предусмотрены политикой управления доступом в системе. Данная привилегия дает возможность в дальнейшем нарушить конфиденциальность, целостность или Доступность.

Атаки проникновения имеют два варианта: локальный и удаленный.

Атаки проникновения включают неавторизованное приобретение и/или изменение системных привилегий, ресурсов или данных. Атака проникновения может получить управление над системой, используя различные ошибки в ПО. Результатом атак проникновения могут быть следующие изменения привилегий:

- User to Root: локальный пользователь получает полное управление над целевой системой.

- Remote to User: атакующий по сети получает доступ с правами локальной пользовательской учетной записи на целевой системе.

- Remote to Root: атакующий по сети получает полное управление над целевой системой.

- Remote Disk Read: атакующий по сети получает возможность читать файлы на целевой системе без прохождения аутентификации.

- Remote Disk Write: атакующий по сети получает возможность записывать в файлы на целевой системе без прохождения аутентификации.

Атаки авторизованного пользователя

Атаки авторизованного пользователя – это те атаки, при которых атакующий имеет возможность войти в целевую систему под законной пользовательской учетной записью. Большинство атак авторизованного пользователя означают некоторый способ расширения привилегий.

Атаки публичного доступа

Атаки публичного доступа представляют собой атаки, которые запускаются без использования какой-либо учетной записи или возможности привилегированного доступа на целевой системе. Они запускаются удаленно через сетевое соединение, используя только публичный доступ, предоставленный целевой системой.

Типичная стратегия такой атаки состоит в использовании атаки публичного доступа для получения начального доступа в систему. Затем, уже в системе, атакующий использует атаки авторизованного пользователя для получения полного управления над целевой системой.

Повторное использование

Повторное использование означает пассивный захват данных с последующей их пересылкой целевой системе для получения несанкционированного доступа – это так называемая replay-атака. На самом деле replay-атаки являются одним из вариантов фальсификации, но в силу того, что это один из наиболее распространенных вариантов атаки для получения несанкционированного доступа, его часто рассматривают как отдельный тип атаки. Replay-атака часто выполняется для получения незаконного доступа в систему, а перехваченное сообщение представляет собой ту или иную форму аутентификатора. У нарушителя часто нет возможности просматривать перехваченные данные, так как они защищены от просмотра тем или иным способом. Для защиты от replay-атак у получателя должна существовать возможность определения, что полученное сообщение является повтором.

Перечисленные атаки могут существовать в любых типах сетей, а не только в сетях, использующих в качестве транспорта протоколы TCP/IP, и на любом уровне модели OSI. Но в сетях, построенных на основе TCP/IP, атаки встречаются чаще всего, потому что, во-первых, интернет стал самой распространенной сетью, а во-вторых, при разработке протоколов TCP/IP требования безопасности никак не учитывались.

1.2.3 Определение расположения атакующего

Чтобы понять, является ли IP-адрес источника в пакетах реальным, следует определить тип атаки и нужно ли атакующему получать ответные пакеты, посланные жертвой.

Если атакующий запустил атаку, аналогичную многим DoS-атакам наводнения, когда ему не нужно получать никаких ответных пакетов, то он может проставить в своих пакетах случайные IP-адреса. Атакующий действует аналогично тому, что происходит в реальном мире при посылке открытки с фальшивым обратным адресом, заполняя тем самым почтовый ящик, чтобы никто другой не мог отправить почту. В этом случае атакующий не может получать никаких ответов от жертвы.

Однако, если атакующему необходимо получать ответы от жертвы, то он не может изменить IP-адрес источника.

В общем случае, атакующие должны использовать корректный IP-адрес, когда они запускают атаки проникновения, но к DoS-атакам это часто не относится.

Однако существует одно исключение, связанное с квалифицированными атакующими. Атакующий может послать пакеты, используя поддельный IP-адрес источника, но установить ловушку для ответов жертвы на этот поддельный адрес. Это можно сделать без доступа к компьютеру с поддельным адресом. Такая манипуляция с IP-адресацией называется "IP-Spoofing".

1.2.4 Соглашения по именованию атак

До недавнего времени не было общего соглашения по именованию компьютерных атак или уязвимостей. Это затрудняло сравнение различных систем определения проникновения, так как каждый производитель использовал собственную терминологию в отчетах при анализе событий, относящихся к нарушениям безопасности.

В настоящее время приложены определенные усилия по разработке общей номенклатуры компьютерных уязвимостей и атак. Наиболее популярным из них является Common Vulnerabilities and Exposures List (CVE), который поддерживается MITRE, получающим информацию от различных профессиональных сообществ по безопасности. Многие производители программных и аппаратных продуктов, связанных с безопасностью, делают их CVE-совместимыми. Список CVE может быть найден на сайте http://cve.mitre.org.