|

Здравствуйте. А уточните, пожалуйста, по какой причине стоимость изменилась? Была стоимость в 1 рубль, стала в 9900 рублей. |

Определение информационной безопасности

Защита компьютера

При передаче сообщений по телеграфу достаточно было обеспечить защиту коммуникаций и излучения. Затем появились компьютеры, на которые были перенесены в электронном формате информационные ресурсы организаций. Спустя какое-то время работать на компьютерах стало проще, и многие пользователи научились общаться с ними в режиме интерактивного диалога. К информации теперь мог обратиться любой пользователь, вошедший в систему. Возникла потребность в защите компьютеров.

В начале 70-х гг. XX века Дэвид Белл и Леонард Ла Падула разработали модель безопасности для операций, производимых на компьютере. Эта модель базировалась на правительственной концепции уровней классификации информации (несекретная, конфиденциальная, секретная, совершенно секретная) и уровней допуска. Если человек (субъект) имел уровень допуска выше, чем уровень файла (объекта) по классификации, то он получал доступ к файлу, в противном случае доступ отклонялся. Эта концепция нашла свою реализацию в стандарте 5200.28 "Trusted Computing System Evaluation Criteria" (TCSEC) ("Критерий оценки безопасности компьютерных систем"), разработанном в 1983 г. Министерством обороны США. Из-за цвета обложки он получил название "Оранжевая книга". "Оранжевая книга" ранжировала компьютерные системы в соответствии со следующей шкалой.

D Минимальная защита (ненормируемая)

C1 Защита по усмотрению

C2 Контролируемая защита доступа

B1 Защита с метками безопасности

B2 Структурированная защита

B3 Защита доменов

A1 Проверяемая разработка

"Оранжевая книга" определяла для каждого раздела функциональные требования и требования гарантированности. Система должна была удовлетворять этим требованиям, чтобы соответствовать определенному уровню сертификации.

Выполнение требований гарантированности для большинства сертификатов безопасности отнимало много времени и стоило больших денег. В результате очень мало систем было сертифицировано выше, чем уровень С2 (на самом деле только одна система за все время была сертифицирована по уровню А1 - Honeywell SCOMP). За то время, которое требовалось системам для прохождения сертификации, они успевали устареть.

При составлении других критериев были сделаны попытки разделить функциональные требования и требования гарантированности. Эти разработки вошли в "Зеленую книгу" Германии в 1989 г., в "Критерии Канады" в 1990 г., "Критерии оценки безопасности информационных технологий" (ITSEC) в 1991 г. и в "Федеральные критерии" (известные как Common Criteria - "Общие критерии") в 1992 г. Каждый стандарт предлагал свой способ сертификации безопасности компьютерных систем. ITSEC и Common Criteria продвинулись дальше остальных, оставив функциональные требования фактически не определенными.

Современная концепция безопасности воплощена в "Общих критериях". Главная идея сосредоточена в так называемых профилях защиты, определяющих различные среды безопасности, в которые может быть помещена компьютерная система. Продукты проходят оценку на соответствие этим профилям и сертифицируются. При покупке системы организация имеет возможность выбрать профиль, наиболее полно соответствующий ее потребностям, и подобрать продукты, сертифицированные по этому профилю. Сертификат продукта включает также уровень доверия, т. е. уровень секретности, заложенный оценщиками, соответствующий профилю функциональных возможностей.

Технологии компьютерных систем слишком быстро развиваются по сравнению с программой сертификации. Возникают новые версии операционных систем и аппаратных средств и находят свои рынки сбыта еще до того, как более старшие версии и системы проходят сертификацию.

Примечание

"Федеральные критерии" существуют до сих пор, и некоторые приложения требуют сертифицированных систем для своей работы.

Защита сети

Одна из проблем, связанная с критериями оценки безопасности систем, заключалась в недостаточном понимании механизмов работы в сети. При объединении компьютеров к старым проблемам безопасности добавляются новые. Да, мы имеем средства связи, но при этом локальных сетей гораздо больше, чем глобальных. Скорости передачи стали выше, появилось множество линий общего пользования. Шифровальные блоки иногда отказываются работать. Существует излучение от проводки, проходящей по всему зданию. И, наконец, появились многочисленные пользователи, имеющие доступ к системам. В "Оранжевой книге" не рассматривались проблемы, возникающие при объединении компьютеров в общую сеть. Сложившееся положение таково, что наличие сети лишает законной силы сертификат "Оранжевой книги". Ответной мерой стало появление в 1987 г. TNI (Trusted Network Interpretation), или "Красной книги". В "Красной книге" сохранены все требования к безопасности из "Оранжевой книги", сделана попытка адресации сетевого пространства и создания концепции безопасности сети. К сожалению, и "Красная книга" связывала функциональность с гарантированностью. Лишь некоторые системы прошли оценку по TNI, и ни одна из них не имела коммерческого успеха.

В наши дни проблемы стали еще серьезнее. Организации стали использовать беспроводные сети, появления которых "Красная книга" не могла предвидеть. Для беспроводных сетей сертификат "Красной книги" считается устаревшим.

Защита информации

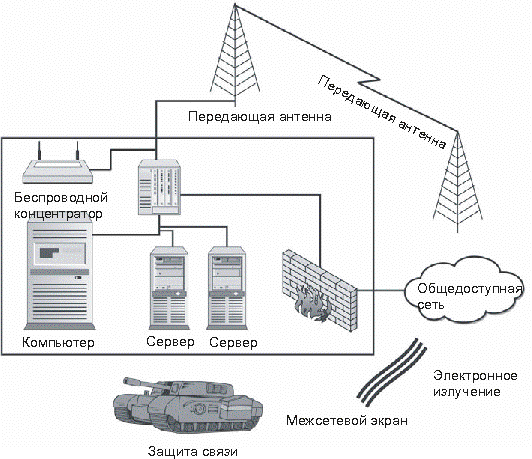

Итак, куда же нас привела история? Создается впечатление, что ни одно из решений не устраняет проблем безопасности. В реальной жизни надежная защита - это объединение всех способов защиты (рис. 1.3). Надежная физическая защита необходима для обеспечения сохранности материальных активов - бумажных носителей и систем. Защита коммуникаций (COMSEC) отвечает за безопасность при передаче информации. Защита излучения (EMSEC) необходима, если противник имеет мощную аппаратуру для чтения электронной эмиссии от компьютерных систем. Компьютерная безопасность (COMPUSEC) нужна для управления доступом в компьютерных системах, а безопасность сети (NETSEC) - для защиты локальных сетей. В совокупности все виды защиты обеспечивают информационную безопасность (INFOSEC).

До настоящего времени не разработан процесс сертификации компьютерных систем, подтверждающий обеспечиваемую безопасность. Для большинства предлагаемых решений технологии слишком быстро ушли вперед. Лабораторией техники безопасности США (Underwriters Laboratory) была предложена новая концепция безопасности, согласно которой необходимо создать центр сертификации, удостоверяющий безопасность различных продуктов. Если совершено проникновение в систему, пользователи которой работали с несертифицированным продуктом, то это следует расценивать как халатное отношение к безопасности администраторов этой системы.

К сожалению, эта концепция создает две проблемы.

- Темп развития технологий ставит под сомнение тот факт, что центр представит самые лучшие сертифицированные продукты, прежде чем они станут устаревшими.

- Чрезвычайно трудно, почти невозможно доказать, будто что-то надежно защищено. Фактически центр сертификации должен опровергнуть тот факт, что систему можно взломать. Что делать, если завтра все существующие сертификаты устареют? Придется сертифицировать все системы заново?

Поскольку промышленность продолжает поиск новых решений, остается определить безопасность как лучшее, что можно сделать. Безопасность достигается через повседневную практику и постоянную бдительность

Вопросы для самопроверки

- Программа, накладывающая ограничения на излучение компьютеров, называется __________.

- Радисты, говорящие на языке навахо, использовались во время Второй мировой войны для обеспечения _____________ безопасности.