| Экстернат |

Основные признаки присутствия на компьютере вредоносных программ

Задание 4. Сетевая активность

Неожиданно возросшая сетевая активность может служить ярким свидетельством работы на компьютере подозрительной программы, производящей несанкционированную рассылку писем, связывающейся со своим автором и передающей ему конфиденциальную информацию или просто загружающую свои дополнительные модули или атакующей соседние компьютеры. Но при этом нужно не забывать, что ряд вполне легальных приложений также имеют свойство иногда связываться с сайтом фирмы-производителя, например для проверки наличия обновлений или более новых версий. Поэтому, прежде чем отключать сеть и выдергивать сетевой шнур, увидев необычно яркое мигание лампочки на сетевой карте, необходимо уметь определять какие программы и приложения вызвали эту подозрительную активность.

Изучить и проанализировать сетевую активность можно с помощью встроенных в операционную систему инструментов или же воспользовавшись специальными отдельно устанавливаемыми приложениями. В этом задании это предлагается сделать с помощью Диспетчера задач Windows и встроенной утилиты netstat, которая выводит на экран мгновенную статистику сетевых соединений.

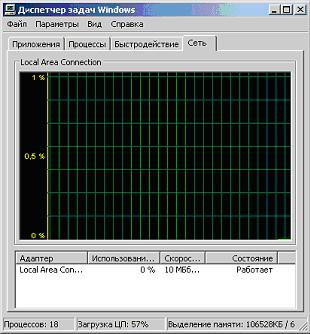

- Откройте окно Диспетчера задач Windows, нажав одновременно клавиши Ctrl, Shift и Esc, и перейдите к закладке Сеть.

Поскольку сейчас не инициируется ни одного сетевого соединения, график должен быть пуст, вернее представлять собой прямую на уровне 0 %.

В нижней части окна расположен перечень всех установленных в системе сетевых адаптеров. Обычно он один. В столбце Использование сети приводится моментальное значение доли используемого канала, а в Скорость линии - пропускная способность. Состояние отображает статус.

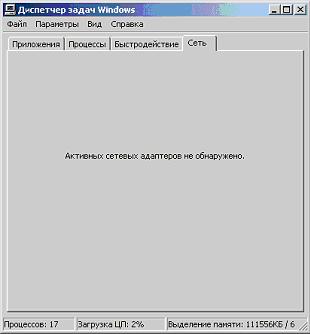

Если на Вашем компьютере нет ни одного активного адаптера, окно Диспетчера задач на закладке Сеть будет выглядеть так:

В этом задании предполагается, что как минимум один адаптер установлен и работает.

- Инициируйте какое-нибудь сетевое соединение. Например, откройте браузер и загрузите сайт www.viruslist.ru .

При отсутствии выхода в Интернет, зайдите на сетевой ресурс, указанный преподавателем

- Проследите за изменениями на графике Диспетчера задач: все Ваши действия отобразятся на графике в виде пиков сетевой активности, а значение поля Использование сети на время перестанет быть равным нулю.

Таким образом, если Вы, закрыв все прикладные программы, которые могут инициировать сетевые соединения, обнаруживаете, что сеть все равно использоваться продолжает, нужно искать причину

-

Диспетчер задач Windows показывает только самую общую информацию. Для получения более подробных данных можно воспользоваться утилитой netstat.

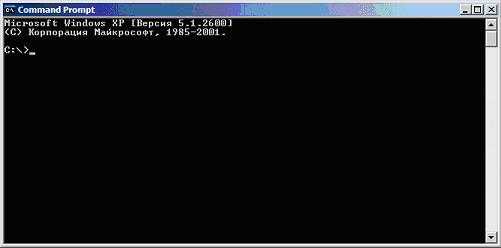

Закройте окно Диспетчера задач Windows и перейдите к системному меню Пуск / Программы / Стандартные / Командная строка

- В открывшемся окне нужно набирать команды, оканчивающиеся нажатием клавиши Enter. Такой способ взаимодействия называется работой через командную строку. Утилита netstat подразумевает именно такой режим

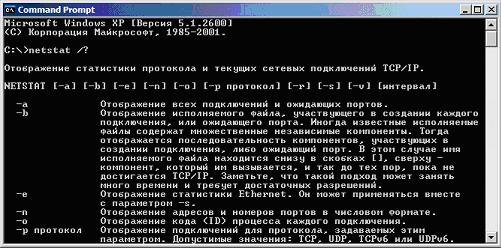

Наберите

netstat /?

и нажмите Enter

- Прочитайте описание утилиты netstat. Убедитесь, что для вывода самой полной информации нужно использовать ключ -a

- Наберите

netstat -a

и нажмите Enter

- Результатом выполнения команды является список активных подключений, в который входят установленные соединения и открытые порты.

Открытые TCP-порты2Для обмена данными между компьютерами могут использоваться различные протоколы, т. е. правила передачи информации. Понятие портов связано с использованием протоколов TCP и UDP. Не вдаваясь в подробности, стоит отметить, что в большинстве случаев применяется протокол TCP, но UDP также необходим для работы ряда служб и поддерживается всеми современными операционными системами. обозначаются строкой " LISTENING " в колонке состояние. Часть портов связана с системными службами Windows и отображается не по номеру, а по названию - epmap, microsoft-ds, netbios-ssn. Порты, не относящиеся к стандартным службам, отображаются по номерам.

UDP -порты обозначаются строкой " UDP " в колонке Имя. Они не могут находиться в разных состояниях, поэтому специальная пометка " LISTENING " в их отношении не используется. Как и TCP -порты они могут отображаться по именам или по номерам.

Порты, используемые вредоносными программами, чаще всего являются нестандартными и поэтому отображаются согласно их номерам. Впрочем, могут встречаться троянские программы, использующие для маскировки стандартные для других приложений порты, например 80, 21, 443 - порты, используемые на файловых и веб-серверах3Следовательно, в общем случае просто обнаружить неизвестные системе (и пользователю) порты мало. Нужно еще узнать, какие программы используют эти порты. Команда netstat не позволяет этого сделать, поэтому потребуется воспользоваться сторонними утилитами, например, утилитой tcpview.exe (доступна на сайте www.sysinternals.com). Эта утилита отображает более полную информацию о подключениях, включая данные о процессах, слушающих порты .

- Проверьте, как изменится статистика, отображаемая netstat при инициировании новых соединений. Для этого повторите пункт 2

- Команда netstat, в отличие от Диспетчера задач Windows, не работает в режиме реального времени, а отображает мгновенную статистику. Следовательно, ее нужно снова запустить.

Вернитесь к окну командной строки, введите

netstat -a

и нажмите Enter

- Исследуйте полученную статистику

- Закройте браузер, повторите команду

netstat -a

и нажмите Enter

- Убедитесь, что все вызванные ранее сетевые соединения закрыты, а перечень активных соединения не отличается от данных, полученных на шаге 9

- Закройте окно командной строки. Для этого введите команду

exit

и нажмите Enter