|

Добрый день! Подскажите пожалуйста как и когда получить диплом, после сдичи и оплаты????? |

Протокол Интернет версии 4

Контрольная сумма

Метод обнаружения ошибок, используемый в соответствии с большинством протоколов TCP/IP, назван контрольной суммой. Контрольная сумма защищает от искажений, которые могут возникнуть в течение передачи пакета (то есть от избыточной информации, которая добавляется к пакету).

Контрольная сумма вычисляется в передатчике, и полученное значение посылается с пакетом. Приемник повторяет те же самые вычисления всего пакета, включая контрольную сумму. Если результат вычисления удовлетворителен (см. ниже), то пакет принимается; в противном случае он отклоняется.

Вычисление контрольной суммы передатчиком

В передатчике пакет разделяется на n-битовые секции (n обычно 16). Эти секции складываются вместе, используя арифметику с инверсным кодом. Эта сумма затем складывается и инвертируется (все нули изменяются на единицы, все единицы на нули), чтобы получить контрольную сумму.

Вычисление контрольной суммы в приемнике

Приемник разделяет полученный пакет на k секций и складывает все секции. Затем он инвертирует результат. Если конечный результат равен нулю, пакет принимается; в противном случае он отклоняется.

Контрольная сумма в IP-пакете

Реализация контрольной суммы в IP-пакете следует тем же самым принципам, которые обсуждались выше. Сначала значение поля контрольной суммы устанавливается в 0. Затем заголовок разбивается на 16-битные числа. Эти числа складываются. Если в результате получилось число на более, чем 16 бит - оно тоже разбивается на два 16-битных числа; суммируем их. Полученное число переписываем в бинарном виде и инвертируем (ноль - в единицу, единицу - в ноль). Результат записывает в поле "Контрольная сумма".

Контрольная сумма в IP-пакете защищает заголовок, но не данные. Для этого имеются две причины. Первая: все протоколы высокого уровня, которые инкапсулируют данные в IP-дейтаграмму, имеют контрольную сумму, которая покрывает весь пакет. Поэтому контрольная сумма для IP-дейтаграммы не может проверять инкапсулированные данные. Вторая причина: заголовок IP изменяется в каждом маршрутизаторе, который он посещает, а данные этого не делают. Таким образом, контрольная сумма включает в себя только изменения части, которая меняется. Если разрешить контрольной сумме проверять данные, каждый маршрутизатор должен пересчитать контрольную сумму для всего пакета, что означает увеличение времени обработки для каждого маршрутизатора.

Пояснения для подсчета контрольной суммы оставляем для практических занятий.

Алгоритмы работы модулей блок-схемы управления IP

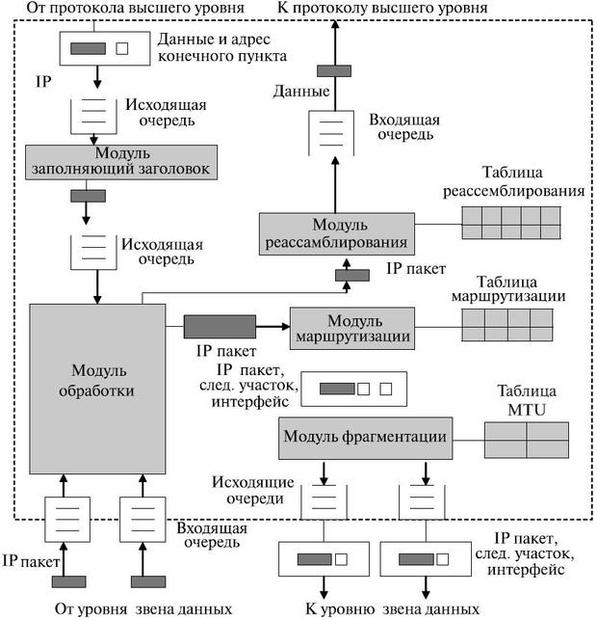

В этом разделе представлен простой пример блок-схемы IP. Наша цель — продемонстрировать отношения между различными частями, обсужденными в этой лекции. Рис. 4.18. показывает эти восемь компонентов и их взаимодействие.

Хотя IP поддерживает несколько опций, которые были изложены выше, в блок-схеме их обработка не рассмотрена, чтобы упростить понимание.

Мы можем сказать, что блок-схема IP содержит восемь компонентов:

- модуль, заполняющий заголовок;

- модуль обработки;

- модуль маршрутизации;

- модуль фрагментации;

- модуль реассемблирования;

- таблица маршрутизации;

- таблица MTU;

- таблица реассемблирования.

Кроме того, блок-схема включает в себя исходящие и входящие очереди.

Блок-схема получает пакет либо от звена данных, либо от протокола высокого уровня. Когда пакет поступает от протокола высокого уровня, он доставляется к уровню звена данных для передачи (если это не адрес обратной тестовой петли 127.X.Y.Z). Когда пакет поступает от уровня звена данных, он доставляется либо к уровню звена данных для дальнейшего продвижения (в маршрутизатор), либо на верхний уровень протокола (если этот IP-адрес конечного пункта пакета — такой же как и адрес станции).

Модуль, дополняющий заголовок

Модуль, дополняющий заголовок, получает данные от протокола верхнего уровня наряду с адресом конечного пункта. Он инкапсулирует данные в IP-дейтаграмму, дополняя IP-заголовком (рис. 4.19).